|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

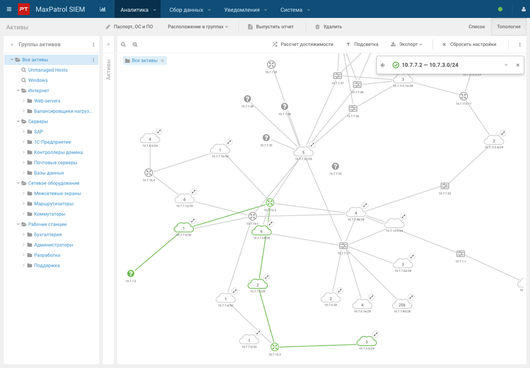

MaxPatrol SIEM выявляет продвинутые кибератаки на Microsoft Active Directory

17 апреля 2018 г., 16:15

В систему управления ИБ-событиями MaxPatrol SIEM добавлены 26 новых правил обнаружения инцидентов, позволяющих выявлять продвинутые кибератаки на Microsoft Active Directory. Их использование делает возможным выявление атак на самых ранних стадиях, в том числе уже на этапе разведки. В конечном счете, окно присутствия злоумышленника в инфраструктуре может быть сокращено до нескольких часов. Создание специального пакета правил стало результатом работы экспертного центра безопасности (Expert Security Center) компании Positive Technologies: они проанализировали полный цикл атак на Active Directory и выявили цепочку событий ИБ и запросы в сетевом трафике, которые свидетельствуют о присутствии злоумышленников в инфраструктуре. Далее для автоматического анализа событий на наличие признаков таких атак и для уведомления ИБ-подразделения при помощи MaxPatrol SIEM был разработан пакет с алгоритмами обнаружения аномалий (правила корреляции). Новые правила корреляции уже доступны в облачной базе знаний Positive Technologies Knowledge Base. Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новостиТОП-блогиТОП-статьи

|

||||||