| 0 |

|

В Университете Северной Каролины (NC State) создали программу в помощь разработчикам микросхем, помогающую им улучшить компьютерную память. В основу применяемых методов положена технология «клонирования работы» (performance cloning), которая позволяет анализировать поведение программ без раскрытия привилегированных данных или компьютерного кода.

Чипмейкеры прилагают все усилия, чтобы их продукция обеспечивала максимально возможную производительность. Но для того, чтобы найти наиболее эффективные решения им требуется знать, что за ПО используют их клиенты.

«К примеру, программы, которые моделируют складывание белковых молекул, потребляют много вычислительных ресурсов, но очень мало данных — так что производители конструируют для этого чипы с множеством процессорных модулей, но с существенно уменьшенным, по сравнению с другими чипами, объёмом памяти», — поясняет Ян Солихин (Yan Solihin), адъюнкт-профессор компьютерных технологий в NC State и автор двух статей, описывающих новые программные методики.

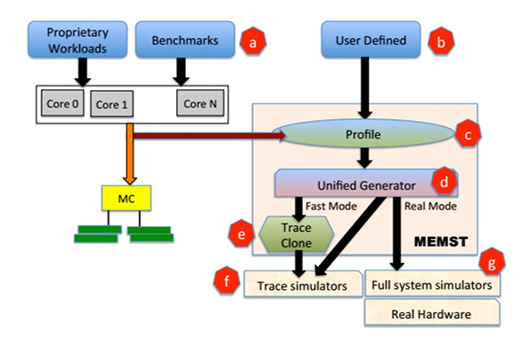

Однако, многие крупные заказчики не стремятся открывать код своих программ посторонним, и это осложняет чипмейкерам совершенствование продукции. Концепция клонирования работы предоставляет выход из этого положения. Она требует, чтобы чипмейкер передал клиенту свою программу-профайлер, и тот использовал её для анализа своего ПО. Сгенерированный профайлером статистический отчёт о работе закрытого ПО может быть передан чипмейкеру без опасения огласки особенностей программной архитектуры коммерческих или внутренних приложений.

На основании отчёта профайлера генератор создаёт синтетическую программу, которая имитирует работу клиентского ПО, и может применяться при конструировании чипов, оптимально отвечающих нуждам заказчика.

Ранее методика performance cloning уже использовалась сотрудниками Гентского и Техасского университетов для совершенствования конструкции центральных процессоров. Отличие новой инициативы в том, что этот алгоритм впервые применяется к системам памяти.

Программа, разработанная в NC State, состоит из двух модулей. Один, MEMST (Memory EMulation using Stochastic Traces), оценивает память в синтетической программе исходя из количества используемой памяти, расположения извлекаемых данных и того, каким образом они извлекаются (например, как часто программа запрашивает одни и те же данные и какова вероятность, что они находятся вблизи от других, часто используемых данных). Второй модуль, MeToo, фокусируется на анализе работы памяти во времени: как часто программа извлекает данные и есть ли периоды значительного роста частоты запросов.

«Как MEMST, так и MeToo полезны для разработчиков чипов, в особенности для тех, которые занимаются компонентами памяти, такими как DRAM, контроллеры и шины памяти, — заявил Солихин. — Наш следующий шаг это интеграция MEMST, MeToo и наших наработок по кэш-памяти в комплексную программу, которую можно будет сделать коммерческим предложением».

Стратегія охолодження ЦОД для епохи AI

| 0 |

|