| 0 |

|

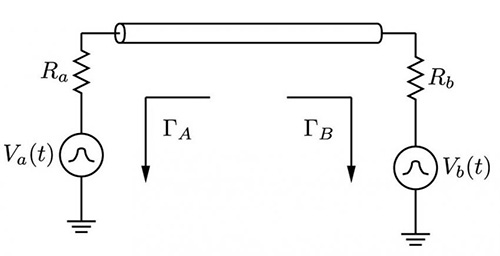

Метод Киша (Kish key distribution, KKD) предложен в 2005 г. в качестве классической альтернативы квантовому распределению ключей. Выгодно отличаясь от квантовых систем простотой и меньшей стоимостью реализации, KKD, как утверждают разработчики, обеспечивает полную и безусловную безопасность благодаря использованию теплового шума в линии передачи.

С тех пор, как она была создана, KKD выдержала множество атак. Ее защиту пробовали преодолеть и такие авторитетные специалисты компьютерной безопасности, как Амнон Ярив (Amnon Yariv) из Калтеха, удостоенный в 2009 г. Национальной Научной Медали, и Чарльз Беннетт (Charles H. Bennett) из IBM, автор (и первое «B» в названии) самого первого протокола квантовой криптографии, BB84, созданного в 1984 г.

Тем не менее, австралийские ученые все таки смогли найти слабое место этой криптографической схемы, позволяющее взломщику правильно определить 99,9% передаваемых битов.

В статье, опубликованной в Scientific Reports, профессор Аделаидского университета Дерек Эбботт (Derek Abbott) и его соавторы Ганн (Lachlan J. Gunn) и Эллисон (Andrew Allison) показали, что уязвимость KKD кроется в неидеальности компонентов, в частности, в конечном сопротивлении соединений линии передачи с оконечными пунктами.

Они организовали атаку на эту неидеальность, используя направленные волновые измерения, и экспериментально продемонстрировали ее эффективность.

Это исследование, тем не менее, не перечеркивает перспективы KKD.

Авторы схемы, Киш (Laszlo B. Kish) и Грэнквист (Claes-Goran Granqvist) выступили в ее защиту предложив способ противодействия новой атаке. Он заключается в повышении температуры шума на стороне с меньшим сопротивлением. Исследователи из Аделаиды признали действенность такой техники при условии, что отсылающая и принимающая стороны учитывают разницу шума в их измерениях.

Следующим шагом, говорит Эбботт, будет демонстрация этой защиты на практике.

«Концепция безусловной защиты это платоническая идеализация, справедливая только для математического описания криптографической схемы, — пишет Эбботт. — Никакое физическое воплощение не может быть полностью охвачено такой идеализацией, поэтому, по моему мнению, любая криптографическая схема уязвима для атак. Математика герметична, но физический мир протекает. В конечном итоге, вопрос лишь в том, сколько десятилетий данная схема сможет сдерживать атаки. Но это исключительно сложно прогнозировать».

Стратегія охолодження ЦОД для епохи AI

| 0 |

|