|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Фишинг, вишинг, фарминг...

Автор – Владимир Безмалый, 20 августа 2009 г.

Статья опубликована в №25 (691) от 14 июля

Наиболее развитой формой мошенничества в Интернете сегодня, несомненно, является фишинг. Злоумышленники используют перехватчики клавиатуры, почтовые сообщения, составленные по всем правилам социальной инженерии, специально разработанные веб-сайты... Чем дальше, тем изощреннее становятся методы атак, и тем выше уровень их подготовленности.

По данным отчета APWG (Anti-Phishing Work Group Phishing Activity Trends Report 2nd Half 2008), число веб-сайтов, предназначенных для хищения персональных данных, за вторую половину года выросло в 10 раз. В июне 2009 г. департамент внешних и общественных связей Центрального Банка России сообщил о появлении в Рунете веб-сайтов, имитирующих представительства некоторых российских кредитных организаций. Доменные имена и стиль оформления этих сайтов, как правило, почти такие же, как у подлинных веб-сайтов банков, а содержание прямо указывает на их якобы принадлежность соответствующим кредитным организациям. При этом посетителям данных ресурсов предлагаются заведомо ложные банковские реквизиты и контактная информация. Использование таковых, а также вступление в какие-либо деловые отношения с лицами, предоставляющими ложные сведения, сопряжены с риском и могут привести к нежелательным последствиям как для клиентов, так и для самих кредитных организаций, предупреждает ЦБР. Все это лишний раз доказывает актуальность проблемы фишинговых атак. Давайте подробнее рассмотрим, что это такое. Фишинг

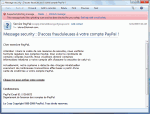

По определению специалистов компании Dr. Web, фишинг (phishing) – это технология интернет-мошенничества, заключающаяся в краже личной конфиденциальной информации, такой как пароли доступа, данные банковских и идентификационных карт и пр. С помощью спамерских рассылок или почтовых «червей» потенциальным жертвам отправляются подложные письма якобы от имени легальных организаций, в которых их просят зайти на подделанный злоумышленниками сайт такого учреждения и подтвердить пароли, PIN-коды и другую личную информацию, используемую впоследствии злоумышленниками для кражи денег со счета жертвы и в иных преступлениях. По сведениям компании Websense, один из наиболее популярных инструментов для конструирования фишинг-ресурсов называется Rock Phish Kit. В настоящее время ситуация с фишингом напоминает сложившуюся несколько лет назад при написании вирусов, в момент появления их конструкторов. Вкратце суть фишинга можно свести к следующему. Мошенник, обманывая пользователя, заставляет его предоставить свою конфиденциальную информацию: данные для выхода в Интернет (имя и пароль), сведения о кредитных картах и т. д. Причем все действия жертва выполняет абсолютно добровольно, не понимая происходящего. Для достижения этого злоумышленники используют технологии социальной инженерии. Сейчас фишинг можно разделить на три вида: почтовый, онлайновый и комбинированный. Самый старый из них – почтовый: по e-mail отправляется специальное письмо с требованием выслать какие-либо данные. При онлайновом фишинге злоумышленники копируют какие-либо сайты (чаще всего интернет-магазины), используя похожие доменные имена и аналогичный дизайн. А дальше все просто. Жертва, попавшая в такой магазин, решает приобрести товар. Причем число покупателей здесь достаточно велико, ведь цены в несуществующем магазине буквально бросовые, а все подозрения рассеиваются ввиду известности копируемого сайта. Заказывая товар, покупатель регистрируется, вводит номер и прочие данные своей кредитной карты. Такие приемы фишеры применяют довольно давно. К счастью, по мере распространения знаний по информационной безопасности они постепенно теряют эффективность. Третий вид фишинга – комбинированный. Суть его состоит в создании поддельного сайта какой-нибудь организации, на который завлекаются потенциальные жертвы. Здесь мошенники предлагают пользователям (с учетом знания психологии) произвести некие операции самостоятельно. Многочисленные предупреждения, практически ежедневно появляющиеся в Интернете, делают подобные методы мошенничества достаточно известными. Поэтому теперь злоумышленники стали чаще прибегать к key-loggers – специальным программам, отслеживающим нажатия клавиш и отсылающим полученную информацию по заранее назначенным адресам. Если же вы думаете, что фишинг-атаки актуальны лишь для дальнего зарубежья, то заблуждаетесь. Первая их попытка на территории СНГ была зарегистрирована в 2004 г., ее жертвами стали клиенты московского «Ситибанка». Вишинг

В июле 2006 г. появилась новая напасть – вишинг (vishing). Это разновидность фишинга, заключающаяся в использовании war diallers (автонабирателей) и возможностей интернет-телефонии (VoIP) для кражи личных конфиденциальных данных, таких как пароли доступа, номера банковских и идентификационных карт и т. д. Схема обмана, по сути, та же: клиенты какой-либо платежной системы получают по электронной почте сообщения якобы от ее администрации или службы безопасности с просьбой указать свои счета, пароли и т. п. Но если при фишинге ссылка в сообщении ведет на поддельный сайт, где и происходит кража информации, то в случае вишинга в нем предлагается набрать определенный городской номер. Позвонившему зачитывается сообщение, в котором потенциальную жертву просят выдать свои конфиденциальные данные. Владельцев такого номера найти непросто, поскольку с развитием интернет-телефонии звонок по городскому телефону может быть автоматически перенаправлен в любую точку земного шара на виртуальный номер. Звонящий же ни о чем не догадывается. Компания Secure Computing столкнулась с более изощренным способом обмана, когда электронная почта вообще не используется. Преступники программируют компьютер так, чтобы он набирал телефонные номера из длинного списка и проигрывал записанное сообщение любому, кто ответит. В этом сообщении человека предупреждают, что информация о его кредитной карте попала к мошенникам, и просят ввести с клавиатуры телефона номер. Применение протокола VoIP помогает снизить расходы на телефонную связь, но вместе с тем делает сети компаний более уязвимыми для атак. Банки и другие организации, использующие для голосовой связи IP-телефонию, рискуют подвергнуть себя вишинг-атакам, для профилактики которых пока нет средств. Об этом заявил эксперт в области информационной безопасности, называющий себя The Grugq, на конференции Hack In The Box Security Conference (HITB) в Малайзии. «Преступники получат возможность проникать в банковские сети и устанавливать контроль над их телефонными каналами», – убежден The Grugq. По его мнению, вишинг-атаки через VoIP будут зафиксированы уже до конца текущего года. Злоумышленники получат доступ к персональным данным, в том числе номерам кредитных карт и учетной банковской информации, и лишь немногие специалисты в области информационной безопасности смогут им помешать. «Теоретически вы звоните в свой банк, а клиентская телефонная линия уже захвачена хакерами», – предполагает The Grugq. В случае развития событий по такому сценарию мошенник попросит сообщить учетную информацию перед тем, как связаться с представителем службы поддержки клиентов. «Нет никакой технологии, позволяющей компаниям справиться с этой проблемой», – заявил эксперт, отметив, что существующие системы для выявления нападений не способны определить факт VoIP-атаки. Для ее организации хакерам сейчас достаточно обычного ПО для поддержки IP-телефонии или биллинга телефонных разговоров. Согласно информации от Secure Computing, злоумышленники конфигурируют war dialler, который набирает номера в определенном регионе, и в момент ответа на звонок происходит следующее:

Как защититься от подобного? Прежде всего нужно призвать на помощь здравый смысл:

Пока серьезных инцидентов такого рода не отмечено. Но только пока... Алан Нунн, старший специалист по технологиям компании Newport Networks, продающей технологии VoIP, признал, что, вероятно, между специалистами, пытающимися остановить распространение нового вида мошенничества, и ищущими жертв преступниками развернется «гонка вооружений»: «Злоумышленники пока находятся на стадии экспериментирования. Но одновременно с этим происходит и реальное мошенничество». Ясно, что компании, специализирующиеся на интернет-телефонии, постепенно должны будут предпринять ряд технических мер для решения возникших проблем. Как известно, многие интернет-провайдеры имеют черные списки адресов, с которых рассылается спам. Должны быть составлены аналогичные перечни абонентов, занимающихся вишингом, чтобы любой исходящий от них звонок блокировался до того, как дойдет до адресата. Фарминг

Как ни опасны фишинг и вишинг, в Сети существует еще более коварная угроза – фарминг (pharming), или перенаправление жертвы по ложному адресу. «Злоумышленник портит навигационную инфраструктуру, от которой зависит функционирование браузера, и завладевает ее частью. Это может быть локальная версия, файл hosts или система доменных имен (domain name system, DNS), используемая интернет-провайдером для наведения браузера на нужный объект», – сообщает Питер Кэссиди, генеральный секретарь Anti-Phishing.org. Как это происходит? Фарминг имеет много общего со стандартным вирусным заражением. Жертва открывает непрошеное почтовое послание или посещает некий веб-сервер с исполнимым файлом, который тайно запускается в фоновом режиме. При этом искажается файл hosts. Операция занимает лишь секунду, но вредоносное ПО может содержать URL многих банковских структур. Механизм перенаправления активизируется в тот момент, когда пользователь набирает знакомый доверенный адрес, соответствующий его банку... и попадает на один из ложных сайтов. Специальных механизмов защиты от фарминга сейчас не существует, так что необходимо внимательно контролировать входящую почту, регулярно обновлять антивирусные базы, закрывать окна предварительного просмотра в почтовом клиенте и т. д. ПротивостояниеОсновные фишинговые атаки направлены на получение паролей и другой конфиденциальной информации. Ясно, что пользователей нужно приучать к безопасной работе за ПК. Но вероятность того, что в вашем компьютере появится «троян», написанный специально под вас и не учтенный в сигнатурных базах, достаточно велика. Конечно, следует использовать системы проактивной защиты, однако это тема отдельной статьи. Да, неплохо применять виртуальную клавиатуру. Но ведь можно написать программу, которая будет считывать координаты вашей мыши и восстанавливать пароли. Следовательно, и это не выход. Самым же эффективным видится применение систем генерации одноразовых паролей или многофакторной аутентификации. Что они представляют собой? Генератор одноразовых паролей может либо выглядеть как брелок с небольшим индикатором (RSA Security ID, Aladdin eToken NG OTP), либо напоминать собой калькулятор. В случае применения устройства, внешне похожего на калькулятор, пользователь вводит комбинацию символов, изображенную в окне, и дополняет ее своим персональным PIN-кодом (это гарантирует, что оно применяется законным владельцем). Генерация кода может производиться как по времени (так называемый тип Time Based) – в устройствах типа RSA Security и подобных, так и по событию (нажатию кнопки) – в eToken NG OTP и т. п. Третий (и самый дешевый) вариант – заранее сгенерированные случайные последовательности (бумажная реализация для онлайнового банкинга – с защитным слоем). Поскольку сгенерированный пароль можно ввести лишь однажды, да еще и в определенный интервал времени, то злоумышленник не сможет воспользоваться им. Генераторы одноразовых паролей широко распространены в банковской системе Европы и США, а также среди некоторых интернет-провайдеров (AOL). Понятно, что на эти устройства и соответствующее ПО нужно потратиться, но безопасность дороже денег. Еще один вариант аутентификации посредством одноразовых паролей – с помощью мобильного телефона. Вы со своего аппарата (зарегистрированного в системе) отправляете SMS на определенный номер. В ответ приходит PIN-код, который вместе с вашим кодом вводится при аутентификации. В данном случае вообще не нужны брелоки, так как мобильные телефоны есть у всех... Также существуют программные реализации (на Java) подобных «токенов» (token). При этом опять-таки используется ваш мобильный с установленным в нем программным токеном. К сожалению, поддерживаются не все модели, что и ограничивает распространение последнего, хотя для внутрикорпоративных задач это очень популярное решение вследствие более низкой стоимости, чем при применении аппаратного токена. Что дальше?Фишинг, вишинг, фарминг... Способы «отъема денег» будут совершенствоваться. Но надеяться только на технику неразумно. Призовите на помощь здравый смысл: никогда банковское или иное финансовое учреждение не будет требовать от вас пересылки конфиденциальной информации, а слишком низкие цены в интернет-магазине должны настораживать. Что еще можно посоветовать? Заведите отдельную банковскую карту для интернет-транзакций и кладите на этот счет деньги лишь тогда, когда соберетесь делать какие-то покупки, причем держите там небольшие суммы. В этом случае даже при успешной атаке ущерб окажется не слишком большим. Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новини

ТОП-блоги

ТОП-статті |

||||||||||||||||||