|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

DDoS-атаки: на провайдера надейся, защищайся сам

Автор – Елена Дериева, 10 июня 2014 г.

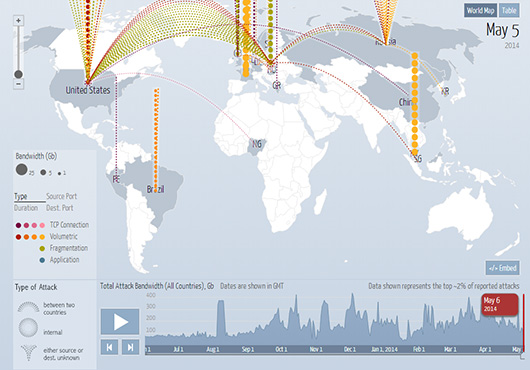

В последний год популярность DDoS-атак значительно возросла. Этот недорогой и эффективный способ используют против государственных и корпоративных ресурсов, с самыми разными целями, от конкурентной борьбы и вымогательства до прикрытия иных вторжений и нанесения имиджевого ущерба. Атака типа DDoS (Distributed Denial of Service, распределенный отказ в обслуживании) выполняется с помощью ботнета, сети зараженных ПК, которые по команде из управляющего центра посылают запросы на целевой компьютер. Как правило, атаками такого рода занимаются преступные группировки, владеющие ботнетами и продающие услуги организации вторжений. Рынок таких услуг развивается весьма интенсивно, и если в недалеком прошлом от DDoS страдали преимущественно крупные новостные сайты, ресурсы госструктур, онлайн-банкинг, то уже сейчас организация атаки на небольшие сайты и интернет-магазины является обычным делом. Назначение DDoS атаки состоит в блокировании доступа к сайту легальным пользователям. Добиться желаемого можно, например, заполнив канал связи между сетями провайдера и атакуемой сетью огромным числом специально созданных запросов (Volumetric Attack). Кроме того, массированным потоком запросов можно перегрузить устройства связи с контролем состояний: брандмауэры, балансировщики нагрузки, серверы приложений (TCP State-Exhausting Attacks). Либо можно использовать бреши в программном обеспечении и сетевых протоколах для блокирования доступа клиентов к приложениям (Application Layer Attack) — такие вторжения могут сделать полностью недоступными отдельные сервисы даже при очень низком объеме атакующего трафика.  Интерактивная карта Google на основании данных ATLAS Политика конфиденциальности многих организаций запрещает публиковать данные о DDoS, что не способствует ни адекватной оценке ущерба в масштабах страны, ни координации усилий разных структур по противодействию киберпреступности. Тем не менее, благодаря независимому мониторингу, который проводят компании, специализирующиеся на противодействии DDoS, оценить масштаб бедствия все-таки можно. Так, система анализа угроз ATLAS (Active Threat Level Analysis System) компании Arbor Networks, которая отслеживает до 45% всего мирового трафика, дает следующую статистику. За период с декабря 2013 по апрель 2014 г. в Украине зарегистрировано 1310 DDoS, в том числе на ресурсы Верховной рады, Кабинета Министров, нескольких партий, операторов связи, интернет-изданий ProUA и ProIT. Из них 80,6% атак имели мощность менее 1 Гб/с, 13,4% — от 1 до 5 Гб/с, 6% — более 5 Гб/с. Максимальная атака мощностью 211 899 Гб/с длилась почти 23 минуты. По информации исследовательского подразделения ASERT компании Arbor, до 54% атак в мире проводится на зашифрованные сервисы; наиболее популярные — уровня приложений: HTTP GET Flood (78%), HTTP POST Flood (55%), Apache Killer (27%), SIP Call-Control Flood (19%). Сегодня продумать защиту от DDoS уже необходимо не только крупным, но и средним компаниям. Для начала эксперты советуют, провести мероприятия, которые помогут снизить вероятность вторжений и минимизировать ущерб от любой атаки. Прежде всего, систематизировать информацию о сети предприятия, типах и объемах трафика, направлениях его движения, флуктуациям по дням недели и в течение суток. Видимость трафика на Layer 3, 4, 7 поможет оперативно идентифицировать отклонения от нормы, свидетельствующие об атаке, либо о необычной активности ей предшествующей. Далее рекомендуется разработать стандартные схемы поведения при атаке (внутреннюю процедуру обработки инцидентов, критерии обращения к внешним сервисам, стандарты взаимодействия с партнерами) и регулярно проводить тестирование. Во многих случаях разумно создать белый список постоянных клиентов, ограничить возможность доступа к сервисам только через определенные порты и протоколы. Правда, это позволит минимизировать негативный эфект DDoS лишь частично. Чтобы гарантировать доступность онлайн-сервисов, нужны специализированные решения, Intelligent DDoS Mitigation Systems (IDMS), которые размещаются либо на периметре (и проактивно реагируют на атаку), либо у провайдера (обрезают пиковый трафик, с которым не справляется интернет-канал компании). Оба решения имеют свои преимущества: внешний сервис гарантирует защиту от DDoS за ежемесячную абонплату, но существуют риски утери части легитимных запросов. Оборудование, устанавливаемое в собственном ЦОД, позволяет очень точно отделять вредоносные пакеты от легитимных, причем вся информация о входящих пакетах остается внутри организации. Такие системы эффективны, когда пиковый трафик вторжения не превосходит ширину канала, т.е. для более чем 80% DDoS атак в Украине. Среди производителей специализированного оборудования для защиты от DDoS одной из самых известных является американская компания Arbor Networks: ее продуктами пользуются все операторы Tier-1 и около 60% операторов Tier-2. Крупнейший поставщик сетевого оборудования Cisco после закрытия в 2010 г. собственных линеек Cisco Guard и Anomaly Detector использует Arbor Networks для защиты своих сетей и рекомендует их своим клиентам. Для защиты от DDoS на операторском уровне Arbor Networks предлагает программно-аппаратный комплекс Peakflow: он изначально проектировался для работы в крупных сетях, защищает непосредственно канал связи, позволяет управлять IPv4 и IPv6 трафиком, моделировать трафик по всей сети. Детальный анализ трафика, который входит и выходит из сети (в том числе VPN, MPLS), данные о топологии, позволяют лучше планировать сетевую архитектуру, повысить производительность сетей и улучшить обслуживание подключенных к ней абонентов. Инструменты мониторинга IPv6, обнаружения и подавления атак и отчетности дают возможность эффективнее планировать и выполнять реализацию IPv6. Устройства линейки Arbor Pravail APS предназначены для установки у клиентов, как правило, перед брандмауэрами, и обеспечивают защиту сервисов. Фактически Pravail APS — решение из коробки (для установки и конфигурирования требуется менее часа), которое практически мгновенно включает защиту от большинства угроз. Pravail APS защищает от угроз, которые не обнаруживаются пограничными устройствами безопасности, автоматически обнаруживает и предотвращает DDoS до того как ухудшится качество услуги, предлагает простые планы резервирования, позволяет оперативно или автоматически изменять меры противодействия (скажем, автоматически подключать защиту на уровне провайдера). Pravail умеет работать с шифрованными пакетами, выполняет классификацию приложений и трафика и имеет инструменты визуализации, производит мониторинг пользователей (Active Directory, Radius) и анализ их действий, профилирование важных систем и обнаружение аномалий, имеет мощный механизм построения отчетов. Все программно-аппаратные комплексы Arbor Networks используют глобальную систему мониторинг ATLAS для выявления угроз и разрабатываемые ASERT поведенческие сигнатуры (доступны через подписку ATF, Active Threat Feed), но философия систем Peakflow и Pravail принципиально отличается. Pravail устанавливается in-line, в разрез и анализирует все проходящие через него пакеты. Peakflow устанавливается параллельно, и трафик на него перекоммутируется только в случае необходимости: когда Pravail перестает справляться с обработкой трафика (т.е. входящий поток превышает предварительно заданное значение максимально допустимого трафика), об этом автоматически извещается расположенное у оператора устройство Peakflow, которое переключает на себя весь входящий поток и приступает к очистке канала со стороны оператора. Такая эшелонированная защита позволяет гораздо быстрее реагировать на атаку и практически сводит на нет попытки DDoS. Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новости

ТОП-блогиТОП-статьи

|

||||||||||