| +44 голоса |

|

Обычно, траблшутинг WLAN - головная боль для администратора / инженера поддержки. И причиной тому множество факторов. Часто для поиска проблем на протокольном уровне используется сбор и анализ пакетов. Разбираясь в том, как реализованы эти функции в новом поколении WLAN от Motorola на платформе WiNG5 узнал пару вещей, достойных того, чтобы ими похвастаться..

Прежде всего, в чем специфика траблшутинга WLAN? Во-первых, проблема может крыться в RF-составляющей: проблемы с покрытием, интерференция, звенящие антенные кабели и многое другое. Нужно анализировать покрытие и спектр, но есть нюансы.

- Не всякий адаптер для ноутбука поддерживает спектральный анализ.

- Анализ покрытия/спектра на ноутбуке админа с радиомодулем и антенной админа может слабо помочь разобраться, почему плохо работает iPhone начальника.

Во-вторых, проблема может крыться в протоколах. Обычно, это решается сбором пакетов. Но в случае WLAN нужно решить где собирать пакеты: их можно собирать из воздуха (непосредственно на рабочую станцию с анализатором пакетов, или на радиомодуль точки доступа) или из сетевых устройств (с L2/L3 интерфейсов точек доступа, промежуточных коммутаторов и т.д.). И тут оказывается что:

- Не всякий адаптер для ноутбука поддерживает сбор пакетов.

- Пакеты будут собираться только в пределах зоны "слышимости" беспроводного адаптера (поэтому профессиональные модели, идущие в комплекте с профессиональными анализаторами комплектуются внешними антеннами): нужно быть непосредственно в месте возникновения проблемы.

Если сбор пакетов на ноутбук не подходит - приходится собирать их с объектов сетевой инфраструктуры. Собирая пакеты с "проводной" стороны невозможно получить информацию 802.11: beacon'ы, handshake и т.д. Кроме того, явно не получится траблшутить Mesh. :) Поэтому предпочтительнее собирать пакеты с радиомодулей точки доступа - это можно делать удаленно. Но и тут не все просто:

- Не всякая точка доступа позволяет собирать пакеты из воздуха и отдавать достаточное количество информации для анализа - многие ограничиваются логами и прочими event viewer'ами, чего зачастую недостаточно.

- Многие точки позволяют собирать из эфира все, но точка должна быть переведена в режим сенсора (перестает обслуживать клиентов). А это значит, что если проблема была с подключением клиента к этой точке (на удаленной площадке с 1 ТД) - ее уже не решить без выезда на место.

- Пакеты в эфире зашифрованы, таким образом, информация о протоколах уровня 3 и выше недоступна. Приходится заниматься сопоставлением пакетов в эфире пакетам в проводе.

- Wi-Fi-радио может собирать пакеты только со своего канала (иногда могут "долететь" пакеты с соседних перекрывающихся каналов, но рассчитывать на это нельзя), поэтому при траблшутинге роуминга нужно снимать параллельно показания с нескольких снифферов, что очень и очень непросто

В третьих, данные нужно сопоставлять с данными пакетов, собранных в проводной сети, проводить кучу рутинных тестов (правильно ли вбит PSK, например) и т.д. И самое страшное - данные нужно правильно интерпретировать. :) В общем, достаточно, чтобы получить головную боль, но мы будем в основном говорить о сборе пакетов.

Одной из особенностей платформы WiNG5 является то, что точки и контроллеры исполняют один и тот же код, что позволяет распределять интеллектуальную нагрузку на сеть. К примеру, в WLAN удаленного офиса с тремя ТД точки локально, без участия контроллера, но согласованно займутся управлением радиопокрытием (SMART RF), кешированием PMK, проксированием ARP и другими хозяйственными делами, не требующими вмешательства центра. Для того, чтобы можно было реализовать подобную распределенную архитектуру, все участники сети очень "плотно" общаются друг с другом. Это открывает возможности для ряда интересных трюков.

Вот картинка, показывающая точки, в которые можно включиться для сбора пакетов в WiNG5: здесь и L2 VLAN'ы и L3 интерфейсы роутера, и VPN-туннели, и радиомодули, и модули бриджинга между WLAN и LAN (очень помогает, когда в воздухе пакет есть, а в проводе - нет, а должен) и ряд других вкусностей (ACL).

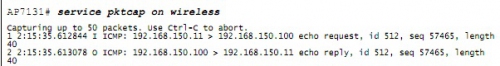

Начнем с классического консольного показа пакетов и фильтрации. Список опций фильтра занимает примерно страницу. Фильтр может показывать не только проходящие пакеты (с указанием направления), но и отброшенные, и отсеянные на ACL (с указанием конкретного ACL и правила). При сборе с радио будут видны все пакеты в воздухе, можно собирать пакеты "по другую сторону радиомодуля" - когда они поступают на бридж. При этом, все это работает прозрачно, работоспособность точки не нарушается.

Помимо отдельных интерфейсов есть еще и глобальные объекты bridge, router, wireless, показывающее все, что проходит через данный уровень. Пакеты, которые проходят через точку могут предоставляться как в зашифрованном, так и расшифрованном виде.

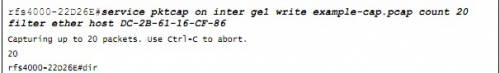

Помимо вывода на консоль, можно сохранять результаты в файл pcap (для загрузки в анализатор пакетов типа Wireshark). Файл может быть локальным, а может быть и на удаленном FTP-сервере.

Конечно, бывалые администраторы скажут, что все это есть в любом современном роутере класса enterprise/telecom. Согласен, а что из этого есть в точках доступа, и без переключения в режим сниффера?

Но это еще "цветочки" локального сбора пакетов. "Ягодки" начинаются при удаленном. Скажем, с помощью следующей команды можно приказать точкам доступа группы default (или любой другой группе хостов с WiNG5) собирать пакеты (можно использовать фильтр) и отправлять их по протоколу TZSP в тот же, скажем, Wireshark на ПК администратора! При этом, если точки настроены на разные каналы мы будем получать данные со всех каналов одновременно.

![]()

Таким образом можно, например, сидя в офисе в Киеве траблшутить проблемы роуминга клиентов между корпусами завода в Кировограде. Вот это, я считаю, уже круто!

А для тех, кто не хочет тратить время на выстраивание в уме сложных последовательностей обмена пакетами при аутентификации EAP и другие непродуктивные вещи, есть еще мощные модули группы Network Assurance в AirDefense. Тут уже могут понадобиться сенсоры. УКП Motorola тут является то, что конвертировать в сенсор можно не всю точку, а отдельные радиомодули. Таким образом, имея dual radio точки можно отслеживать проблемы, не прерывая работу сети.

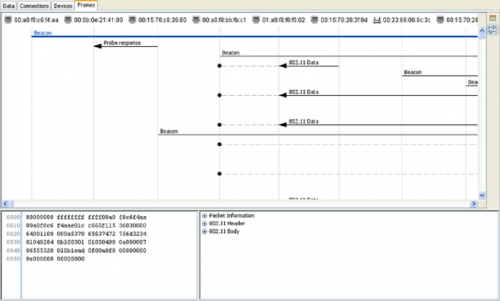

Вот так выглядит анализатор пакетов AirDefense. Может работать как в реальном времени, так и загружать файлы pcap.

А вот, что он умеет. Визуализация обмена пакетами.

Он же - визуалиация потоков данных в сети (удобно для последующего уточнения фильтров снифферов).

Исторический анализ событий (обычно, проблемы начинаются раньше, чем их замечают :) )

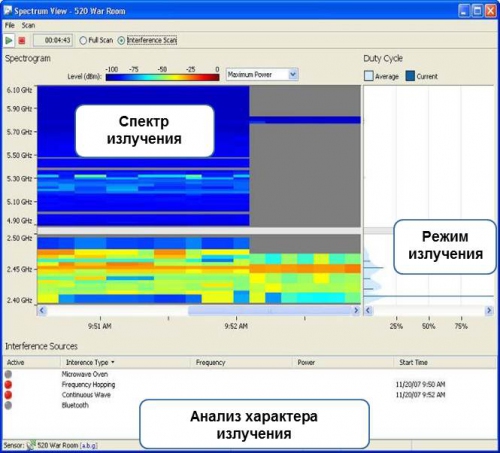

А вот пара инструментов, которые не относятся к анализу пакетов, но помогают при траблшутинге RF. Анализатор спектра:

Анализатор покрытия (с возможностью сравнения разных состояний):

И маленький, но незаменимый, помощник админа под названием Connection Test, проделывающий за него несколько десятков рутинных проверок, позволяющих определить, где именно у нас проблема (традиционно, Wi-Fi всегда назначают "крайним"):

В целом, такой набор позволяет действительно сократить время на поиск и устранение проблем во WLAN. А наличие исторической информации (если используется AirDefense) - еще и понмать, что в сети "нормально", а что "аномально", и распутывать сложные клубки взаимосвязанных проблем Правда, этот инструментарий (пока) все равно не может заменить опыт, знания и ясный ум квалифицированного специалиста, но мне кажется, что это, скорее, хорошо :)

Стратегія охолодження ЦОД для епохи AI

| +44 голоса |

|