|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Анализ угроз для беспроводных сетей

Автор – Арсен Бандурян, 14 апреля 2010 г.

Статья опубликована в №12 (723) от 6 апреля

Как и множество других инновационных технологий, беспроводные сети сулят не только новые выгоды, но и риски. Бум Wi-Fi породил целое поколение хакеров, специализирующихся на изобретении новых способов взлома корпоративных инфраструктур и атак пользователей.

Бизнес-сегменту выгодны беспроводная связь и предоставляемая ею мобильность. Однако до тех пор, пока вопрос безопасности остается не до конца ясным для ИТ-директоров, мнения организаций разнятся радикально: некоторые (например, операторы складов) уже сейчас не боятся ориентировать на Wi-Fi свои ключевые бизнес-процессы, другие – наоборот, запрещают использование беспроводных устройств в своих сетях. Кто из них выбрал правильную стратегию? Так ли опасен и ненадежен этот Wi-Fi, как о нем говорят? Ответ далеко не очевиден. Особенности беспроводной связи с точки зрения безопасностиТрадиционные проводные сети используют для передачи данных кабель, который считается «контролируемой» средой, защищенной зданиями и помещениями, где он проложен. Внешний трафик, входящий в защищенный сегмент сети, фильтруется брандмауэром и анализируется системами IDS/IPS. Для того чтобы получить доступ к такому сегменту проводной сети, злоумышленнику необходимо преодолеть либо систему физической безопасности здания, либо брандмауэр. В случае же беспроводных сетей используется открытая среда с практически полным отсутствием контроля. Обеспечить эквивалент физической безопасности проводных сетей здесь просто невозможно. Беспроводной сегмент сети становится доступным с другого этажа или снаружи: единственной физической границей беспроводной сети является уровень самого сигнала. Поэтому, в отличие от проводных сетей, где точка подключения пользователя известна, к беспроводным подсоединиться можно откуда угодно, лишь бы сигнал был достаточной мощности. При этом приемник, работающий только на прослушивание, вообще невозможно определить. Легкость в развертывании и мобильностьБлагодаря усилиям поставщиков потребительского Wi-Fi-оборудования развернуть беспроводную сеть сейчас может даже самый неподготовленный пользователь. Комплект из недорогой точки доступа (ТД) и беспроводного адаптера PCI/PCMCIA (если вдруг клиентское устройство не оборудовано Wi-Fi) обойдется в $50–80. При этом большинство устройств поставляются уже настроенными по умолчанию, что позволяет сразу начинать с ними работу. Еще большую проблему создает то, что беспроводные пользователи по определению мобильны. Они могут появляться и исчезать, менять свое местоположение и не привязаны к фиксированным точкам входа. Главное – находиться в зоне покрытия. Все это значительно осложняет задачу отслеживания источников беспроводных атак. Следующую проблему обеспечения беспроводной безопасности, на этот раз – пользователя, представляет такая важная составляющая мобильности, как роуминг. С помощью специального ПО его достаточно несложно «пересадить» с авторизованной точки доступа на неавторизованную или даже на ноутбук злоумышленника, работающий в режиме Soft AP (программно реализованной точки доступа). Это открывает возможность для целого ряда атак на ничего не подозревающего пользователя. Поскольку радиосигналы имеют широковещательную природу, не ограничены стенами зданий и доступны всем приемникам, местоположение которых сложно или вообще невозможно зафиксировать, злоумышленникам особенно легко и удобно атаковать беспроводные сети. Благодаря огромному разнообразию готового инструментария анализа протоколов и уязвимостей, доступного в Интернете, можно найти точку доступа, которую кто-то из сотрудников недавно принес на работу и не удосужился переконфигурировать с настроек по умолчанию. Шесть основных беспроводных рисковИтак, беспроводные технологии, работающие без физических и логических ограничений своих проводных аналогов, подвергают сетевую инфраструктуру и пользователей значительным рискам. Для того чтобы понять, как обеспечить безопасное функционирование беспроводных сетей, давайте рассмотрим их подробнее.

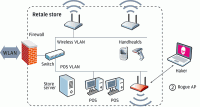

Риск первый – «чужаки» (Rogues)«Чужаками» называются устройства, предоставляющие возможность неавторизованного доступа к корпоративной сети, зачастую в обход механизмов защиты, определенных корпоративной политикой безопасности. Чаще всего это те самые самовольно установленные точки доступа. Статистика по всему миру указывает на чужаков как на причину большинства взломов сетей организаций. Даже если организация не использует беспроводную связь и считает себя в результате такого запрета защищенной от беспроводных атак, внедренный (умышленно или нет) чужак с легкостью исправит это положение (рис. 1). Доступность и дешевизна устройств Wi-Fi привели к тому, что в США, например, практически каждая сеть с числом пользователей более 50 успела столкнуться с данным феноменом. Помимо точек доступа, в роли чужака могут выступить домашний маршрутизатор с поддержкой Wi-Fi, программная точка доступа Soft AP, ноутбук с одновременно включенными проводным и беспроводным интерфейсами, сканер, проектор и т. п. Риск второй – нефиксированная природа связиКак уже отмечалось, беспроводные устройства не «привязаны» кабелем к розетке и могут менять точки подключения к сети прямо в процессе работы. К примеру, могут происходить «случайные ассоциации», когда ноутбук с Windows XP (достаточно доверительно относящейся ко всем беспроводным сетям) или просто некорректно сконфигурированный беспроводной клиент автоматически ассоциируется и подключает пользователя к ближайшей беспроводной сети. Такой механизм позволяет злоумышленникам «переключать на себя» ничего не подозревающего пользователя для последующего сканирования уязвимостей, фишинга или атак типа Man-in-The-Middle. Кроме того, если пользователь одновременно подключен и к проводной сети, то он становится удобной точкой входа, т. е. классическим чужаком. Многие пользователи ноутбуков, оснащенных Wi-Fi и проводными интерфейсами и недовольные качеством работы проводной сети (медленно, администратор поставил фильтрацию URL, не работает ICQ), любят переключаться на ближайшие зоны доступа. Или ОС делает это для них автоматически в случае, например, отказа проводной сети. Излишне говорить, что в такой ситуации все старания ИТ-отдела по обеспечению сетевой безопасности остаются безрезультатными. Сети ad-hoc – одноранговые соединения между беспроводными устройствами без участия ТД – позволяют быстро перебросить файл коллеге или распечатать нужный документ на принтере с картой Wi-Fi. Однако такой способ организации сети не поддерживает большинство необходимых методов обеспечения безопасности, предоставляя злоумышленникам легкий путь ко взлому компьютеров пользователей. Риск третий – уязвимости сетей и устройствНекоторые сетевые устройства могут быть более уязвимы, чем другие: неправильно сконфигурированы, используют слабые ключи шифрования или методы аутентификации с известными уязвимостями. Неудивительно, что в первую очередь злоумышленники атакуют именно их. Отчеты аналитиков утверждают, что более 70% успешных взломов беспроводных сетей произошло именно в результате неправильной конфигурации точек доступа или клиентского ПО. Некорректно сконфигурированные ТД. Одна-единственная некорректно сконфигурированная ТД (в т. ч. чужак) может послужить причиной взлома корпоративной сети. Настройки по умолчанию большинства ТД не включают аутентификацию или шифрование либо используют статические ключи, записанные в руководстве и потому общеизвестные. В сочетании с невысокой ценой этих устройств данный фактор значительно осложняет задачу слежения за целостностью конфигурации беспроводной инфраструктуры и уровнем ее защиты. Сотрудники организации могут самовольно приносить ТД и подключать их куда заблагорассудится. При этом маловероятно, что они уделят достаточно внимания их грамотной и безопасной конфигурации и согласуют свои действия с ИТ-отделом. Именно такие ТД и создают наибольшую угрозу проводным и беспроводным сетям. Некорректно сконфигурированные беспроводные клиенты. Данная категория представляет угрозу еще большую, чем некорректно сконфигурированные ТД. Эти устройства буквально «приходят и уходят» с предприятия, часто они не конфигурируются специально с целью минимизации беспроводных рисков или довольствуются установками по умолчанию (которые не могут считаться безопасными). Такие устройства оказывают неоценимую помощь хакерам, обеспечивая удобную точку входа для сканирования сети и распространения в ней вредоносного ПО. Взлом шифрования. Злоумышленникам давно доступны специальные средства для взлома сетей, основывающихся на стандарте шифрования WEP. Эти инструменты широко представлены в Интернете, и их применение не требует особых навыков. Они используют уязвимости алгоритма WEP, пассивно собирая статистику трафика в беспроводной сети до тех пор, пока полученных данных не окажется достаточно для восстановления ключа шифрования. С использованием последнего поколения средств взлома WEP, применяющих специальные методы инъекции трафика, срок «до тех пор» колеблется от 15 мин до 15 с. Совсем недавно были обнаружены первые, пока еще незначительные, уязвимости в TKIP, позволяющие расшифровывать и отправлять в защищенную сеть небольшие пакеты. Риск четвертый – новые угрозы и атакиБеспроводные технологии породили новые способы реализации старых угроз, а также некоторые новые, доселе невозможные в проводных сетях. Во всех случаях бороться с атакующим стало гораздо тяжелее, так как невозможно ни отследить его физическое местоположение, ни изолировать от сети. Разведка. Большинство традиционных атак начинаются с разведки, в результате которой злоумышленником определяются дальнейшие пути их развития. Для беспроводной разведки используются как средства сканирования беспроводных сетей (NetStumbler, Wellenreiter, встроенный клиент JC), так и средства сбора и анализа пакетов, ведь многие управляющие пакеты WLAN не зашифрованы. При этом очень сложно отличить станцию, собирающую информацию, от обычной, пытающейся получить авторизованный доступ к сети или от попытки случайной ассоциации. Многие пробуют защитить свои сети путем сокрытия ее названия в маячках (Beacon), рассылаемых точками доступа, и отключения ответа на широковещательный запрос ESSID (Broadcast ESSID). Общепризнанно, что методов, относящихся к классу Security through Obscurity, недостаточно, поскольку атакующий все равно видит беспроводную сеть на определенном радиоканале, и ему остается лишь ждать первого авторизованного подключения, так как в его процессе в эфире передается ESSID в незашифрованном виде. После этого данная мера безопасности просто теряет смысл. Некоторые особенности беспроводного клиента Windows XP SP2 (поправленные в SP3) еще более усугубляли ситуацию, ведь клиент постоянно рассылал имя такой скрытой сети в эфир, пытаясь подключиться к ней. В результате злоумышленник не только получал имя сети, но и мог «подсадить» такого клиента на свою точку доступа. Имперсонализация (Identity Theft). Имперсонализация авторизованного пользователя – серьезная угроза любой сети, не только беспроводной. Однако в последнем случае определить подлинность пользователя сложнее. Конечно, существуют SSID, и можно пытаться фильтровать по MAC-адресам, но и то и другое передается в эфире в открытом виде, и то и другое несложно подделать. А подделав, как минимум «откусить» часть пропускной способности сети, вставлять неправильные фреймы с целью нарушения авторизованных коммуникаций. Расколов же хоть чуть-чуть алгоритмы шифрования – устраивать атаки на структуру сети (например, ARP Poisoning, как в случае с недавно обнаруженной уязвимостью TKIP). Не говоря уже о взломе WEP, рассмотренном пунктом выше. Существует ложное убеждение, что имперсонализация пользователя возможна только в случае MAC-аутентификации или применения статических ключей, что схемы на основе 802.1x, такие как LEAP, являются абсолютно безопасными. К сожалению, это не так, и уже сейчас доступен инструментарий для взлома, к примеру LEAP. Другие схемы, скажем EAP-TLS или PEAP, более надежны, но они не гарантируют устойчивости к комплексной атаке, использующей несколько факторов одновременно. Отказы в обслуживании (Denial of Service, DoS). Задачей атаки «Отказ в обслуживании» является либо нарушение показателей качества функционирования сетевых услуг, либо полная ликвидация возможности доступа к ним для авторизованных пользователей. Для этого, к примеру, сеть может быть завалена «мусорными» пакетами (с неправильной контрольной суммой и т. д.), отправленными с легитимного адреса. В случае беспроводной сети отследить источник такой атаки без специального инструментария просто нельзя. Кроме того, есть возможность организовать DoS на физическом уровне, запустив достаточно мощный генератор помех в нужном частотном диапазоне. Специализированные инструменты атакующего. Инструментарий атак на беспроводные сети широко доступен в Интернете и постоянно пополняется новыми средствами. Основными типами инструментов атакующего являются:

Это список может быть расширен. Риск пятый – утечки информации из проводной сетиПрактически все беспроводные сети в какой-то момент соединяются с проводными. Соответственно, любая беспроводная ТД может быть использована как плацдарм для атаки. Но это еще не все: некоторые ошибки в их конфигурации в сочетании с ошибками конфигурации проводной сети могут открывать пути для утечек информации. Наиболее распространенный пример – ТД, работающие в режиме моста (Layer 2 Bridge), подключенные в плоскую сеть (или сеть с нарушениями сегментации VLAN) и передающие в эфир широковещательные пакеты из проводного сегмента, запросы ARP, DHCP, фреймы STP и т. п. Некоторые из этих данных могут быть полезными для организаций атак Man-in-The-Middle, различных Poisoning и DoS, да и просто разведки. Другой распространенный сценарий основывается на особенностях реализации протоколов 802.11. В случае, когда на одной ТД настроены сразу несколько ESSID, широковещательный трафик будет распространяться сразу во все ESSID. В результате, если на одной точке настроены защищенная сеть и публичная зона доступа, злоумышленник, подключенный к последней, может, например, нарушить работу протоколов DHCP или ARP в защищенной сети. Это можно исправить, включив режим Multi-BSSID, он же Virtual AP, который поддерживается практически всеми производителями оборудования класса Enterprise (и мало кем из класса Consumer), но об этом нужно знать. Риск шестой – особенности функционирования беспроводных сетейНекоторые особенности функционирования беспроводных сетей порождают дополнительные проблемы, способные влиять в целом на их доступность, производительность, безопасность и стоимость эксплуатации. Для грамотного решения этих проблем требуются специальный инструментарий поддержки и эксплуатации, специальные механизмы администрирования и мониторинга, не реализованные в традиционном инструментарии управления беспроводными сетями.

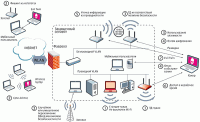

Активность в нерабочее время. К беспроводным сетям можно подключиться в любом месте в зоне их покрытия и в любое время. Из-за этого многие организации ограничивают доступность беспроводных сетей в своих офисах исключительно рабочими часами (вплоть до физического отключения ТД). В свете сказанного естественно предположить, что всякая беспроводная активность в сети в нерабочее время должна считаться подозрительной и подлежать расследованию. Скорости. ТД, разрешающие подключения на низких скоростях, имеют бoльшую зону покрытия. Таким образом, они предоставляют дополнительную возможность удаленного взлома. Если в офисной сети, где все работают на скоростях 24/36/54 Мб/с, вдруг появляется соединение на 1 или 2 Мб/с, это может быть сигналом, что кто-то пытается пробиться в сеть с улицы. Помехи. Качество работы беспроводной сети зависит от многих факторов. Наиболее ярким примером являются помехи, значительно снижающие пропускную способность и количество поддерживаемых клиентов, вплоть до полной невозможности использования сети. Источником помех может быть любое устройство, излучающее сигнал достаточной мощности в том же частотном диапазоне, что и ТД. С другой стороны, злоумышленники могут использовать помехи для организации DoS-атаки на сеть. Помимо помех, существуют другие аспекты, влияющие на качество связи в беспроводных сетях – неверно сконфигурированный клиент или сбоящая антенна ТД могут создавать проблемы как на физическом, так и на канальном уровне, приводя к ухудшению качества обслуживания остальных клиентов сети. ВыводыРаспространенность беспроводных технологий в наше время ставит под угрозу и те сети, где они уже применяются, и те, где никогда не должны использоваться. Традиционные средства защиты бессильны против принципиально новых классов беспроводных угроз (рис. 2). При этом ситуация осложняется тем, что необходимо защищать также и своих пользователей (которые могут находиться и вдали от офиса), не нарушая при этом функционирования сетей соседей, каким бы подозрительным оно не выглядело. Тем не менее существуют методы защиты от подобных угроз как беспроводных, так и проводных сетей и пользователей, позволяющие уверенно и безопасно развертывать и использовать беспроводные сети. Что делать?Большинство перечисленных рисков могут быть минимизированы или вообще сведены к нулю. Для организации безопасной работы беспроводной сети (включая инфраструктуру и пользователей) служит подход, в целом совпадающий с подходом «многоуровневой безопасности», применяющимся для традиционных проводных сетей. Он включает в себя:

О том, какие технические средства при этом используются, и об особенностях обеспечения беспроводной безопасности мы поговорим в следующих статьях. Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговорення

ТОП-новини

ТОП-блогиТОП-статті |

|||||||||||||||

Здравствуйте,

Спасибо за статьи, так как главный момент в безопасности - информированность и здесь Вы очень хорошо описали и модели нарушителей и векторы атаки.

Все было, здорово, пока я не дошел до систем защиты. Здесь возникло ряд вопросов, которые можно было бы обьеденить как:

Что (какие подходы и технологии) мешают нарушителю скомпрометировать саму систему защиты? Ведь принцип ее построения, такой же как и у основной сети, по крайней мере визуально

Владимир, полный текст этой статьи занимал порядка 28 страниц, и редакции пришлось изрядно потрудиться, чтобы ужать ее до журнального формата с минимальными потерями в информативности. Возможно, я доопоуликую пропущенные моменты в своем блоге.

Вопрос защищенности системы защиты весьма актуален. В разработанной мной методике тестирования систем защиты от беспроводных угроз эту уделен целый отдельный подраздел и набор тестов.

Но если вкратце, то, чтобы скомпрометировать саму систему нарушителю надо:

1. Знать, что она присутствует - нормальные системы защиты маскируют как факт своего присутствия (выдять может лишь, например, чересчур активное подавление атак :))

2. Знать, что это за система - нормальные системы, опять же маскируют свой тип, что затрудняет идентификацию ситсемы и подбор эксплоита. К примеру, сенсоры AirDefense вообще могут маскироваться под любого производителя, например TP-Link, в то время как Cisco полагается на проприетарные IE для обнаружения чужаков, что затрудняет маскировку системы защиты (http://www.cisco.com/en/US/tech/tk722/tk809/technologies_white_paper0918...)

3. Получить доступ к системе - здесь важно выбрать систему с правильной архитектурой, минимизирующей уязвимую площать поверхности и грамотно реализовать внедрение. Тот же AirDefense может работать в отдельном изолированном VLAN, и максимум требует read-only доступ к отдельным веткам SNMP MIBов сетевого оборудования (что легко контролируется ACL'ами). Даже если злоумышленник сумеет пробиться в такой изолированный сегмент (или "пробить" сенсор WIPS) - особой пользы от этого в плане доступа к остальной сети он не получит.

Другие системы могут требовать полного доступа ко всем защищаемым сегментам (т.к. анализируют трафик в них), что составляет проблемы как с административной стороны (попробуй сведи пару сотен VLAN'ов в одну точку) так и с точки зрения безопасности (создается точка "пробоя" всей сети).

4. Знать, что можно получить, взломав систему - ну, вот за этим дело не встанет :) Хотя, кроме выключения защиты и DoS-атак в голову ничего не приходит. Для этого можно использовать резервирование систем, если уж все так серьезно.

Так что скомпрометировать саму систему мешают технологии маскировки, самозащиты (аутентификация сенсоров и т.д.) и максимальная изолированность системы от самой сети. Существуют системы, сертифицированные и по FIPS 140-2 и по Common Criteria EAL-2. Правда, не все системы так построены - при выборе необходимо очень детально прорабатывать эти аспекты с поставщиками.

Да и в общем, исходное название статьи было "Анализ беспроводных угроз" (для сетей), т.к. точки-чужаки угрожают и проводным сетям, но именно посредством беспроводных технологий.

Спасибо, будет время, почитаю, но в любом случае, я не «проникновение в сеть через систему защиты» имел ввиду…

А касательно:

«4. Знать, что можно получить, взломав систему - ну, вот за этим дело не встанет :) Хотя, кроме выключения защиты и DoS-атак в голову ничего не приходит. Для этого можно использовать резервирование систем, если уж все так серьезно.»

1. Можно реализовать все угрозы описанные Вами ранее

2. У нас не все вообще осознают, зачем и что защищать, а резервирование систем – это вообще «высший пилотаж»

;-)

ЗЫ: а с ДОС здесь к сожалению все проще: использование «генератора шума определенного спектра и мощности» без каких либо ИТишых заморочек…

А статья действительно нужная.

>> с ДОС здесь к сожалению все проще: использование «генератора шума определенного спектра и мощности» без каких либо ИТишых заморочек

Для этого нормальные WIPS имеют механизм определения местоположения источника сигнала. А дальше срабатывает правило о том, что любая система обеспечения безопасности - это комплекс технических и организационных мер. В данном случае - в виде отряда охранников с дубинками :)

>> 1. Можно реализовать все угрозы описанные Вами ранее

Именно это я имел в виду под "выключением защиты"

Арсен,

Трудно представить сколько времени было потрачено на полную статью. Приходит в голову только слово "уйма". Обидно, что львина доли работы не попала в журнальный формат. Как можно ознакомиться с полной работой?

Могу отправить почтой.

Арсен, очень интересная статья! Можно тоже получить полный текст? мой и-мейл webmaster собака guildalfa.ru

Вот классический пример, когда традиционные меры защиты от старой банальной L2-атаки не срабатывают, если эта атака проведена в беспроводной среде.

http://ko.com.ua/wired_vs_wireless_firewall_56582

Интересно, кто-то использует при подключениях к Wi-Fi в публичных местах какие-то VPN-сервисы или приложения вроде Hotspot Shield? Поделитесь опытом