|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Netscout знає в обличчя DDoS-ворога

Автор – КО, 23 сентября 2022 г.

Компанія NWU, яка вже на протязі чотирьох років є офіційним дистриб'ютором продуктів і рішень Netscout на території України, знайомить з розвиненими можливостями придушення DDoS-атак. У сфері безпеки, особливо щодо розподілених атак типу "відмова в обслуговуванні" (DDoS), вельми цінним є знання в подробицях характеристик нападника. Але, на жаль, це завдання дуже складне. Хоча IP-адреси теоретично скінченні, зрозуміти, які саме використовуються під час атаки, все одно, що знайти голку в копиці сіна.

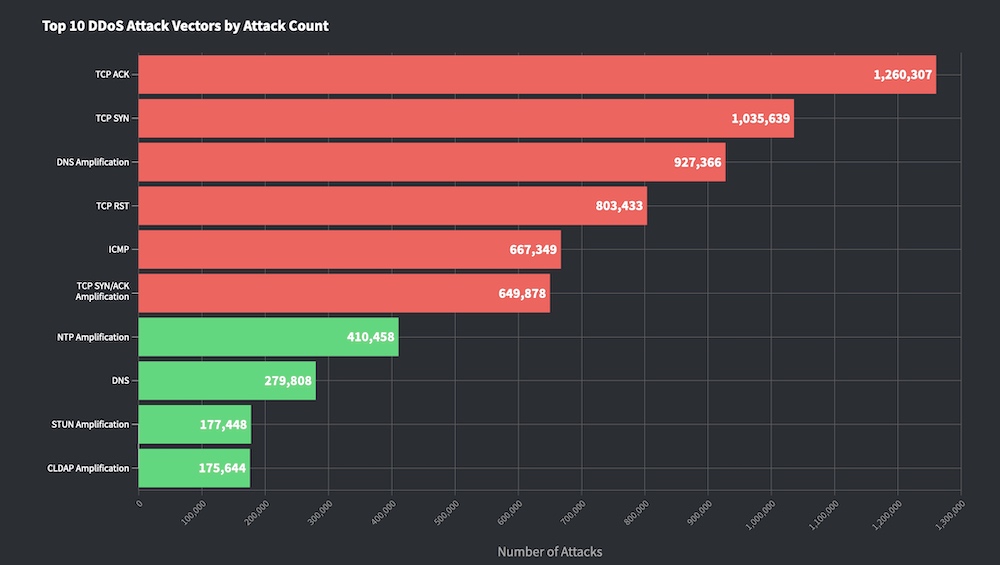

По суті, DDoS-атаки - це збільшення кількості системних запитів, які перевищують пропускну спроможність з'єднання з Інтернетом з вашої мережі або центру обробки даних або спричиняють сплеск системних запитів, що вимикає інші вразливі цілі у вашій мережі, які забезпечують доступність певних бізнес-систем. Наприклад, об'ємна атака надсилає у вашу мережу достатню кількість запитів, щоб вичерпати пропускну спроможність інтернет-каналу, унаслідок чого мережа більше не може приймати запити й стає недоступною для клієнтів і користувачів. Або, під час атаки типу flood, запити заповнюють таблицю стану периферійного пристрою, наприклад, брандмауера, так що пристрій більше не може надавати доступ до ресурсу, який він захищає. Для здійснення таких атак зловмисники використовують машини, спеціально налаштовані на надсилання великої кількості запитів. Вони також використовують інші пристрої, які захоплюються в різних мережах. Ці зламані машини називаються ботами, а групи машин (ботів), створені для спільної роботи, називаються ботнетами. Використання цих армій ботнетів, особливо в категорії пристроїв Інтернету речей (IoT), зростає з кожним роком з моменту їхньої появи на ринку у 2007 році.

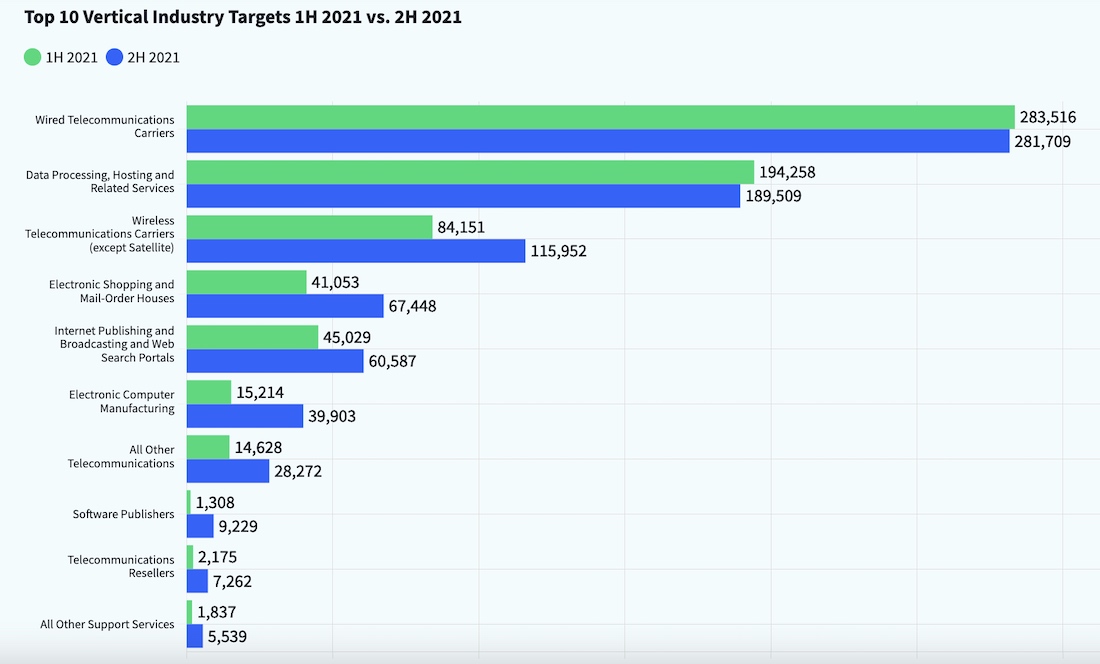

У звіті NETSCOUT Threat Intelligence Report за другу половину 2021 року йдеться: "З 2007 року IoT-пристрої постійно стають мішенню зловмисників, які намагаються залучити їх у свої армії ботнетів. На жаль, такі атаки часто виявляються успішними, оскільки більшість пристроїв IoT знаходяться за брандмауерами споживчого класу - або, що ще гірше, взагалі не мають брандмауера. Насправді багато споживчих IoT-пристроїв практично не мають захисту, і часто встановлюються з використанням тільки стандартних облікових даних, тим самим залучаючи зловмисників". Організатори DDoS покладаються на цю інфраструктуру для проведення атак. Одним із методів зниження рівня атак такого типу, який виявився корисним для мережевих операторів, є збір інформації про місцеперебування джерела або IP-адреси, з якої походять атаки, або про місцеперебування атакувальних ботів, щоб їхня команда могла миттєво впровадити мережеві політики для блокування всього трафіку з цих адрес під час атаки. Подальший аналіз зібраних даних про атаки для кожної точки виявлення джерела DDoS-атак може визначити більше членів DDoS-ботнету та інші мережеві інфраструктури, які вони використовують для проведення атак. Тому ваша команда безпеки може використовувати зібрані дані для посилення поточних заходів щодо зниження наслідків атак, а також для запобігання майбутнім атакам. Використання цих зібраних даних може надати деякі обмежені розвіддані, щоб допомогти у відбитті DDoS-атак. Водночас якщо дані про IP-адресу джерела або місцеперебування бота збираються тільки під час атак на вашу мережу, ці дані будуть вельми обмеженими. Якщо ви зможете співпрацювати з іншими партнерськими мережами та збирати їхні дані про атаки, то колективні дані про загрози стануть ще кращими. Найвищий рівень аналізу загроз для посилення вашого впливу на ці типи атак - це перевірені дані про джерело або IP-адреси походження кожної DDoS-атаки, яка активна на даний час або використовувалася в минулому, по всьому світу. Отримати ці відомості про загрози вищого рівня нелегко: у багатьох випадках операторам мереж доводиться вдаватися до послуг сторонніх постачальників даних про загрози. В ідеалі обраний вами постачальник повинен володіти глобальним контролем значної частини інтернет-трафіку, великим досвідом у збиранні даних про DDoS-атаки та висококласною експертизою в аналізі зібраних даних для отримання оперативної інформації про загрози. Завдяки унікальному глобальному огляду атак DDoS, що охоплює більше третини всього інтернет-трафіку, зібраним даним про мільйони атак DDoS і досвіду світового класу з аналізу цих даних для виявлення підозрюваних у DDoS-атаках, система Omnis ATLAS Intelligence Feed (AIF) надає нашим клієнтам необхідну оперативну інформацію про загрози. Рівень своєчасної, точної та оперативної інформації про загрози, одержуваної від AIF, про поточні активні джерела DDoS-атаки ботнетів дає змогу здійснювати оперативне автоматизоване блокування атак, зводячи до мінімуму ризик помилкових спрацьовувань. Це охоплює можливість блокувати атаки на всіх рівнях стека протоколів, включно з атаками на рівні додатків і зашифрованими атаками.

Протягом перших днів після надання AIF замовникам аналітика загроз ботнетів AIF блокувала джерела DDoS-атак понад 300 мільйонів разів. Іноді знання своїх ворогів може означати вивчення їхніх атак і виявлення вразливостей під час конфлікту, але краще за все отримати допомогу від інших організацій, які вже воювали, і винести уроки з їхніх перемог. Для замовлення індивідуальної консультації або при виникненні питань по рішенням Netscout звертайтесь на [email protected], до офіційного дистриб'ютора на території України – компанії NWU. Ready, set, buy! Посібник для початківців - як придбати Copilot для Microsoft 365

Читайте также

|

Последние обсуждения

ТОП-новости

ТОП-блогиТОП-статьи |

||||||||||