| 0 |

|

Промышленные системы управления (ICS) в производстве, энергетической, химической и прочих отраслях всё чаще привлекают внимание хакерских групп, пробующих на прочность их сетевую защиту.

В случае успешного взлома ICS злоумышленники получают возможность нанести серьёзный ущерб как экономический, так и физический. Манипулируя ответственными данными через «чёрный ход», они могут заставить сеть отключиться в рамках атаки ransomware, либо вообще нанести системе управления повреждения, надолго выводящие её из строя и создающие угрозу безопасности персонала.

Задача хакеров, действующих по своей инициативе или с благословения государства, существенно упрощает то обстоятельство, что многие ICS работают с давно устаревшими операционными системами, полными уязвимостей.

Новая статистика, представленная компанией Kaspersky Lab в докладе Threat Landscape for Industrial Automation Systems, свидетельствует, что почти в половине всех промышленных систем наличествуют следы попыток проникновения.

Главный вектор атак на эти системы, судя по анонимизированным данным клиентов, проанализированным командой Kaspersky Security Network, это поиск портов и систем, уязвимых для проникновения из Интернета. На него приходится четверть идентифицированных угроз.

Второй по значимости угрозой для ICS названо заражение через сменные носители. При этом система может даже не быть подключенной к Сети, скомпрометировать её может одна инфицированная флэшка, случайно или намеренно вставленная в USB-порт служебного компьютера.

Третий источник опасности это электронная корреспонденция. Фишинговые атаки являются основным инструментом хакерских групп, которые занимаются сетевым шпионажем. Как и сканирование портов, фишинговые письма могут не быть нацелены непосредственно на ICS, но от этого их вредоносный потенциал не становится меньше и организациям необходимо отдавать себе отчёт в реальности этих угроз.

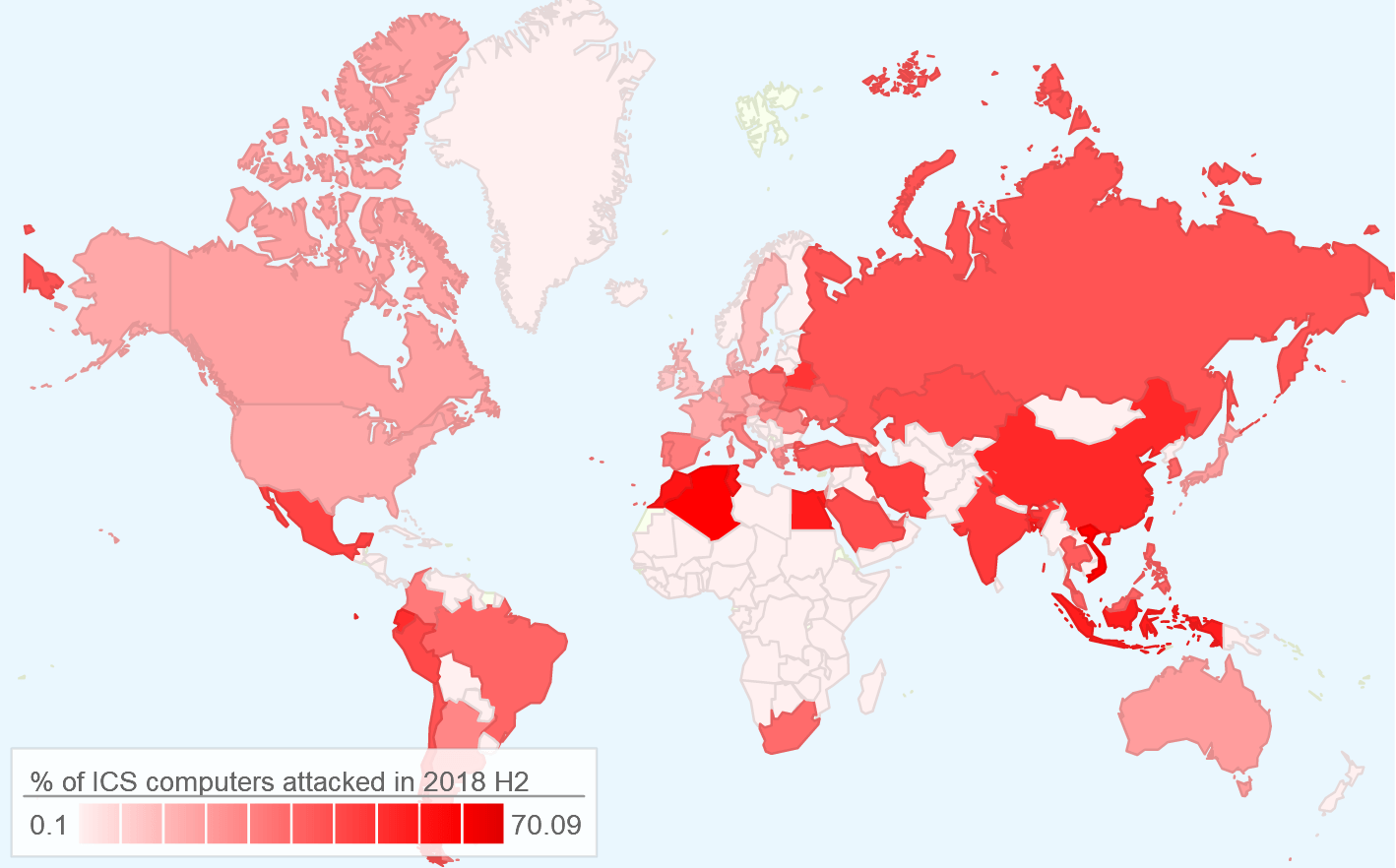

Во втором полугодии 2018 г. продукты «Лаборатории Касперского» предотвратили вредоносную активность на 40,8% компьютеров ICS. Защитными решениями компании было задетектировано более 19,1 тыс. модификаций вредоносного ПО из 2,7 тыс. различных семейств. По-прежнему в подавляющем большинстве случаев попытки заражения компьютеров ICS носят случайный характер, а не происходят в ходе целевой атаки.

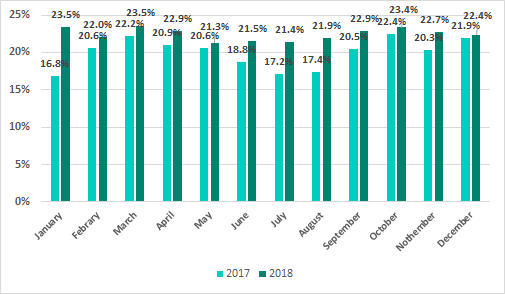

Доля компьютеров ICS, на которых была предотвращена вредоносная активность, в 2018 г. превышает аналогичный показатель 2017 г. по всем месяцам.

Больше всего процент компьютеров ICS, на которых в течение полугодия были задетектированы вредоносные объекты, во Вьетнаме (70,1%), Алжире (69,9%) и в Тунисе (64,6%). Наиболее благополучные страны — Ирландия (11,7%), Швейцария (14,9%), Дания (15,2%), Гонконг (15,3%), Великобритания (15,7%), Нидерланды (15,7%).

Практически во всех регионах мира вырос процент компьютеров ICS, на которых были заблокированы вредоносные почтовые вложения. Вероятно, такая динамика отражает рост количества фишинговых атак на промышленные предприятия во втором полугодии 2018 г.

В TOP 3 регионов по проценту компьютеров ICS, на которых были заблокированы вредоносные почтовые вложения, неожиданно вошла Западная Европа (5,1%) — в основном, благодаря тому, что в Германии этот показатель увеличился почти в 2 раза (с 3,6 до 6,5%).

«Несмотря на распространенный миф, основным источником опасности для промышленных компьютеров является не целевая атака, а массово распространяемое вредоносное ПО, которое случайно попадает в промышленные системы, – утверждает Кирилл Круглов из Kaspersky Lab ICS CERT. – Успехом такие атаки обязаны халатному отношению к гигиене кибербезопасности среди персонала, то есть их можно предотвратить, обучая сотрудников и повышая из сознательность, а это намного проще, чем пытаться остановить решительно действующего преступника».

Для противодействия атакам на ICS эксперты рекомендуют регулярно обновлять операционные системы и программное обеспечение, устанавливать всё доступные патчи безопасности, а также ограничить сетевой трафик через порты и протоколы на границе системы.

Ready, set, buy! Посібник для початківців - як придбати Copilot для Microsoft 365

| 0 |

|