| 0 |

|

В 2021 году специалисты Kaspersky ICS CERT выявили растущее множество атак с применением шпионского ПО на компьютеры АСУ по всему миру. Злоумышленники используют широко распространенное шпионское ПО, но сами атаки отличаются ограниченным числом целей и очень коротким жизненным циклом каждого вредоносного образца.

Продолжительность атак, как правило, не превышает 25 дней. Это гораздо меньше, чем обычно длятся подобные кампании. Каждый экземпляр вредоносного ПО обнаруживается на нескольких десятках компьютеров, из которых 40-45% имеет отношение к АСУ, а остальные являются частью IT-инфраструктуры тех же организаций.

Подобные атаки получили большое распространение. Примерно пятая часть (21%) всех образцов шпионского ПО, заблокированных в первом полугодии 2021 г. на компьютерах АСУ, относилась к такому типу. В то же время среди всех компьютеров АСУ, атакованных шпионским ПО, до одной шестой части подверглись атакам с применением этой тактики.

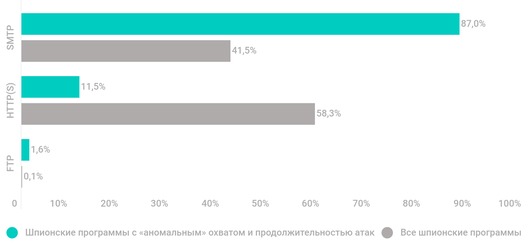

Чаще всего зловреды распространяются через качественно составленные фишинговые письма. Злоумышленники используют корпоративные почтовые системы атакованных компаний для рассылки фишинговых писем по спискам контактов, украденным из взломанных почтовых ящиков. Таким образом атака распространяется в локальной сети организации и от одной компании к другой – под видом деловой переписки. Во многих случаях взломанные корпоративные почтовые ящики используются злоумышленниками также в качестве серверов сбора данных, украденных в последующих атаках.

SMTP-сервисы более чем 2000 промышленных предприятий во всем мире были использованы злоумышленниками в качестве инфраструктуры сбора украденных данных и распространения вредоносного ПО. При этом корпоративных почтовых аккаунтов было скомпрометировано и похищено гораздо больше – по экспертной оценке, около 7000.

Эксперты выявили по меньшей мере 25 торговых площадок, на которых злоумышленники продавали логины и пароли, в том числе, вероятно, похищенные и в ходе этих атак. Проанализировав предложения злоумышленников, они установили, что наиболее ценным «товаром», как и следовало ожидать, оказываются учетные данные, обеспечивающие доступ к внутренним системам предприятий, например, по RDP. 4% всех продаваемых на момент исследования RDP-аккаунтов принадлежали промышленным предприятиям, что составило без малого 2000 аккаунтов.

На протяжении 2021 г. мы наблюдался быстрорастущий тренд в ландшафте угроз для промышленных предприятий. Злоумышленники сокращают масштаб атаки и время использования каждого образца, быстро заменяя его на новый в каждой следующей атаке. Еще одна тактика – рассылка фишинговых писем и сбор украденных данных без использования вредоносной или недоверенной инфраструктуры. И для того, и для другого используется почтовая система ранее скомпрометированных организаций – деловых партнеров новых жертв злоумышленников.

Для обеспечения надлежащей защиты промышленного предприятия, партнерской сети и бизнеса в целом эксперты рекомендует компаниям:

- внедрить двухфакторную аутентификацию для доступа к корпоративной электронной почте и другим сервисам, доступным из интернета (включая RDP, шлюзы VPN-SSL и так далее), которые могут использоваться злоумышленниками для получения доступа к внутренней инфраструктуре компании, критически важным данным и системам;

- убедиться, что все устройства в офисной и технологической сетях защищены современным решением для обеспечения безопасности конечных устройств, которое корректно настроено и регулярно обновляется;

- обучать сотрудников тому, как безопасно работать с входящей электронной почтой и защищаться от вредоносных программ, которые могут содержаться во вложениях;

- регулярно проверять папки со спамом, а не просто очищать их;

- отслеживать, не продаются ли корпоративные учетные записи вашей организации на теневых площадках;

- использовать технологии песочницы (sandbox) для автоматической проверки вложений во входящих электронных письмах и настроить их так, чтобы не исключать из проверки сообщения из доверенных источников, включая компании-партнеры и организации из списка контактов;

- проверять вложения в исходящих сообщениях электронной почты: это может помочь обнаружить, что учетные записи сотрудников скомпрометированы.

Ready, set, buy! Посібник для початківців - як придбати Copilot для Microsoft 365

| 0 |

|