| 0 |

|

Голландским экспертам кибербезопасности во главе с профессором Амстердамского свободного университета (Vrije Universiteit Amsterdam) Гербертом Бозом (Herbert Bos), удалось изменить содержимое памяти виртуальных машин в облаке, используя новый способ взлома, основанный на дедупликации – популярной технике сокращения объёма используемой памяти, по умолчанию встроенной в Windows 8.1 и 10.

Аппаратная недоработка позволяет хакерам, оставаясь незамеченными, получить ключи шифрования защищённых ВМ или установить вредоносную программу.

Новый метод получил название Flip Feng Shui (FSS). Для взлома хакер должен арендовать ВМ на том же хосте, где находится намеченная жертва. Технически это можно осуществить, открывая в облаке множество ВМ, пока не повезёт.

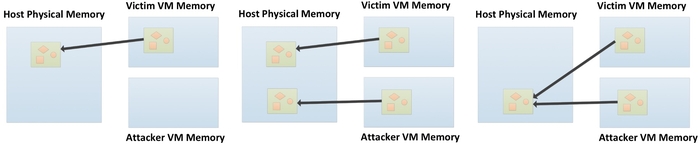

Затем, атакующий пишет страницу памяти, которая, как он знает, используется виртуальной машиной жертвы, и производит её дедупликацию. В результате, идентичные станицы сливаются в одну для экономии места (в конце концов, информация в них полностью повторяется). Эта страница сохраняется в физической памяти компьютера, которую хакер может модифицировать с помощью аппаратного бага Rowhammer, вызывающего переключение состояния бита.

Авторы FSS вместе с коллегой из Католического университета Лёвена (Бельгия) опробовали свой метод, организовав две атаки на операционные системы Debian и Ubuntu. В одном случае доступ к ВМ был получен путём ослабления публичных ключей OpenSSH – переключение в них всего одного бита делало факторизацию осуществимой за приемлемое время.

Во второй атаке настройки приложения для администрирования программ, apt, модифицировали, внеся небольшие изменения в адрес веб-ресурса, с которого apt загружало ПО. Благодаря этому с внешнего сервера можно было установить вредоносный код под видом программного обновления. Процедуру контроля целостности получаемых apt программных пакетов удалось обойти, подправив используемый в ходе этой проверки публичный ключ.

Debian, Ubuntu, OpenSSH и другие компании, вовлечённые в это исследование, были уведомлены о проблеме заранее, до выхода посвященной ей статьи. Информацию о FSS и свои рекомендации опубликовал Национальный центр кибербезопасности (NSCS) правительства Нидерландов. Сами исследователи рассказали о проделанной работе на этой неделе, на UNESIX Security Symposium 2016 в США.

В начале месяца эта голландская команда была удостоена «хакерского Оскара», Pwnie, в категории «За самое инновационное исследование». Она продемонстрировала использование дедупликации для взлома защиты новейшего браузера Edge для Microsoft Windows.

Ready, set, buy! Посібник для початківців - як придбати Copilot для Microsoft 365

| 0 |

|