Эксперты оценивают ущерб от деятельности Anunak в миллиард

29 декабрь, 2014 - 09:09Виталий КобальчинскийМеждународные компании Group-IB и Fox-IT, занимающиеся расследованием и предотвращением кибер-преступлений, опубликовали развернутый совместный документ, освещающий деятельность Anunak – новой криминальной группы, вовлеченной в многочисленные атаки на банковские и платежные системы и кибершпионаж.

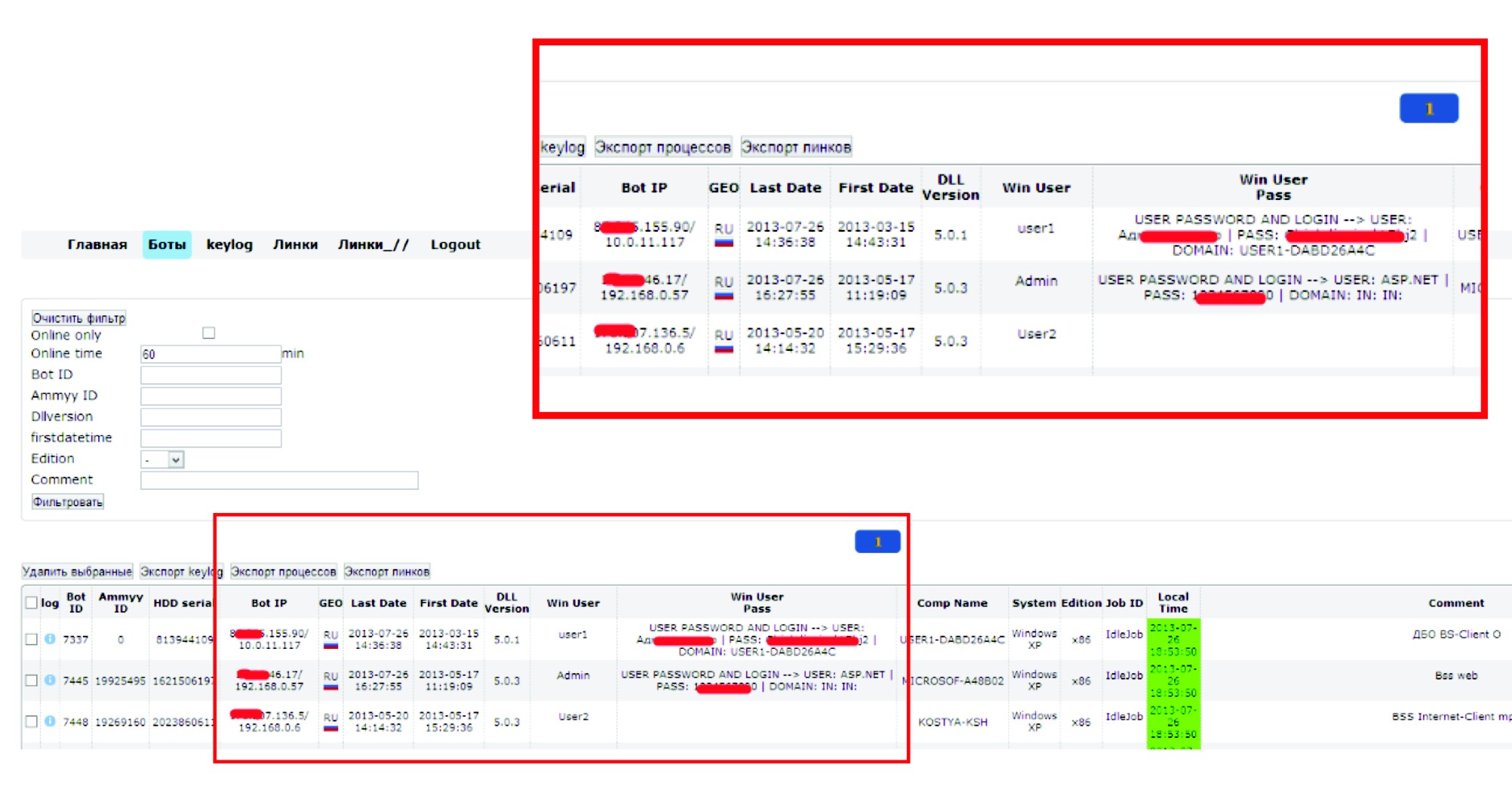

Особенность этой группы в том, что она специализируется на проникновении во внутренние банковские сети и системы защищенных электронных платежей, похищая деньги не у клиентов банка, а у него самого.

Костяк организованной преступной группы образуют выходцы из России и Украины. В своих действиях они опираются на широкий круг общих и специализированных сервисов от групп и отдельных лиц из России, Украины и Беларуси.

Среднее время с момента проникновения в служебную сеть финансовой организации до успешной кражи составляет 42 дня. Средняя сумма кражи на пост-советском пространстве равнялась 2 тыс. долл. С прошлого года они взломали более 50 российских банков и пять платежных систем, причем две из пострадавших организаций в результате лишились своих лицензий. На сегодняшний день общая сумма хищений оценивается экспертами более, чем в 1 млрд. рублей (около 25 млн долл.). Большая часть этого была украдена за вторую половину 2014 г.

Истоки Anunak прослеживаются в более традиционных финансовых мошенничествах, таких как кража средств с личных и корпоративных банковских счетов в Европе и России с использованием стандартного инструментария взломщиков Carberp.

После произведенных в России арестов участников группы Carberp, ее члены, оставшиеся на свободе, нашли новую нишу приложения своих навыков. Они осознали, что вместо того, чтобы красть тысячу раз по 2 тыс. долл., гораздо проще и с меньшими усилиями можно похитить один раз 2 млн.

Первое успешное ограбление банка Anunak осуществила в январе 2013 г. с помощью программы RDPdoor для удаленного доступа к банковской сети и MBR Eraser для удаления следов присутствия и взлома Windows-компьютеров.

Мерам безопасности, практикуемым банками, они противопоставили новые технологии отъема денег, основанные, в частности, на перехвате и модификации данных банков и провайдеров платежей.

Наряду с этой, наиболее прибыльной частью своей деятельности, преступники также не пренебрегают взломом медиа-групп и других частных и государственных организаций, по видимому с целью промышленного шпионажа и получения инсайдерской информации для трейдинга на фондовой бирже. Интересно, что среди методов шпионажа хакерами практиковалась даже видеосъемка поведения пользователей через веб-камеры.

В числе прочего, хакеры получают доступ к серверам электронной почты MS Exchange и Lotus. Это позволяет им контролировать внутреннюю переписку, оперативно узнавать об обнаружении аномальной активности в банковских сетях, мерах, предпринимаемых для ее анализа и устранения проблемы.

Через банковскую сеть Anunak проникает в инфраструктуру управления банкоматами. Подсаженные в них вирусные программы позволяют реализовывать всевозможные схемы незаконной выдачи наличности: путем изменения номинала выдаваемых банкнот со 100 на 5000 рублей или выводом всего содержимого денежного лотка банкомата по модифицированной отладочной команде в нужный момент (когда рядом с банкоматом находился сообщник с пакетом для денег). Всего подтвержден взлом группой 52 банкоматов с нанесением ущерба в размере свыше 50 млн руб.

С 2014 г. ОПГ начала проявлять интерес к организациям розничной торговли Европы, США и Латинской Америки. Несмотря на нашумевший инцидент с сетью супермаркетов Target, преступления в этой отрасли сравнительно малочисленны, что обеспечило группе Anunak перспективное направление расширения своей деятельности, позволив за непродолжительное время совершить не менее трех успешных карточных афер и взломать компьютерные системы 16 розничных предприятий (12 в США, 2 в Австралии, по одному в Испании и Италии).

Похищенные деньги переводились на счета в контролируемых Anunak банках, выводились через системы электронных расчетов Web Money, Яндекс Деньги, QIWI (1500-2000 транзакций), на карточки частных лиц для покупки небольших дорогих товаров (часы, ювелирные изделия), через мобильных операторов (для этого были заранее приготовлены 1500-2000 SIM-карт). Обналичивание проводилось группами в 15-20 человек (эмигранты из бывших советских республик), распределенными по разным городам. Часть средств переводилась в Украину и Беларусь.

На момент доклада его авторы не располагали доказательствами успешного взлома группой банков и платежных систем за пределами России. Ряд инфицированных систем в Восточной Европе (в основном, в Украине и Латвии) принадлежали организациям со значительными интересами в России, то есть проникновение Anunak туда, по всей вероятности, является результатом взлома их российской инфраструктуры.