|

СПЕЦІАЛЬНІ

ПАРТНЕРИ

ПРОЕКТУ

Определение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях

Кто внес наибольший вклад в развитие украинского ИТ-рынка.

Награды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары

|

|

10 марта 2022 г., 13:25

Група аналізу загроз Google (TAG) працює цілодобово, зосереджуючись на безпеці українських користувачів і платформ, які допомагають їм отримувати доступ до важливої інформації та обмінюватися нею.

Протягом останніх двох тижнів TAG спостерігала за активністю з боку низки груп зловмисників, які ми регулярно відстежуємо та які добре відомі правоохоронним органам, зокрема такі хакерські групи як FancyBear і Ghostwriter. Ця діяльність варіюється від шпигунства до фішингових кампаній. Google ділиться цією інформацією, щоб допомогти підвищити обізнаність серед спільноти безпеки та користувачів із високим ризиком:

FancyBear/APT28 – хакерська група, яку пов'язують із російським ГРУ, провела кілька великих фішингових кампаній, спрямованих на користувачів української медіакомпанії UkrNet. Фішингові листи надсилаються з великої кількості зламаних облікових записів (не Gmail/Google) і містять посилання на домени, контрольовані зловмисниками.

У двох останніх кампаніях зловмисники використовували нещодавно створені домени Blogspot як початкову цільову сторінку, яка потім переспрямовували цілі на фішингові сторінки з обліковими даними. Усі відомі домени Blogspot, які контролюються зловмисниками, видалено.

Приклади фішингових доменів облікових даних, які спостерігалися під час цих кампаній:

- iid-unconfirmeduser[.]frge[.]io

- hatdfg-rhgreh684[.]frge[.]io

- ua-consumerpanel[.]frge[.]io

- consumerspanel[.]frge[.]io

Ghostwriter/UNC1151 – білоруська група кіберзловмисників, протягом останнього тижня проводила фішингові кампанії проти польських та українських урядових і військових організацій. TAG також визначила кампанії, націлені на користувачів веб-пошти від таких провайдерів:

- i.ua

- meta.ua

- rambler.ru

- ukr.net

- wp.pl

- yandex.ru

Приклади фішингових доменів облікових даних, які спостерігалися під час цих кампаній:

- accounts[.]secure-ua[.]website

- i[.]ua-passport[.]top

- login[.]creditals-email[.]space

- post[.]mil-gov[.]space

- verify[.]rambler-profile[.]site

Ці фішингові домени заблоковано через Google Safe Browsing – службу, яка визначає небезпечні вебсайти в Інтернеті та сповіщає користувачів і власників вебсайтів про потенційну шкоду.

Mustang Panda або Temp.Hex – група кіберзловмисників, яка базується в Китаї, націлилася на європейські організації за допомогою приманок, пов’язаних з вторгненням в Україну. TAG виявив шкідливі вкладення з іменами файлів, наприклад «Situation at the EU borders with Ukraine.zip». У zip-файлі міститься однойменний файл, який є основним завантажувачем, і якщо його відкрити, він завантажує кілька додаткових файлів, які встановлюють остаточний файл. Щоб зменшити шкоду, TAG повідомила відповідні органи про свої висновки.

Орієнтація на європейські організації являє собою відхід від звичайних цілей Mustang Panda в Південно-Східній Азії.

Також TAG продовжує спостерігати спроби DDoS-атак проти численних сайтів в Україні, зокрема «Міністерства закордонних справ», «Міністерства внутрішніх справ», а також таких сервісів, як Liveuamap, які створені, щоб допомогти людям знайти інформацію. Google розширила доступ до Project Shield, безкоштовного захисту від DDoS-атак, щоб українські урядові вебсайти, посольства в усьому світі та інші уряди в безпосередній близькості від конфлікту могли залишатися онлайн, захищатися і продовжувати пропонувати свої важливі послуги та забезпечувати доступ до потрібної людям інформації.

Project Shield дозволяє Google поглинати поганий трафік під час DDoS-атаки та діяти як «щит» для вебсайтів, дозволяючи їм продовжувати працювати та захищатися від цих атак. На сьогодні сервісом користуються понад 150 вебсайтів в Україні, у тому числі багато інформаційних організацій. Бажаючі також можуть подати заявку.

23 февраля 2022 г., 14:45

VMware представила исследование угроз вредоносного ПО на базе Linux Exposing Malware in Linux-Based Multi-Cloud Environments. Как наиболее распространенная облачная операционная система, Linux является основным компонентом цифровой инфраструктуры и поэтому часто становится мишенью злоумышленников для проникновения в мультиоблачную среду. Большинство решений для защиты от вредоносного ПО в основном ориентированы на защиту устройств на базе Windows. Это делает многие публичные и частные облака уязвимыми для атак, направленных на рабочие нагрузки, использующие Linux.

Главные выводы исследования:

- программы-вымогатели все чаще нацелены на серверы, используемые для развертывания рабочих нагрузок в виртуализированных средах;

- в 89% атак методом криптоджекинга используются библиотеки, связанные с криптомайнером XMRig;

- более половины пользователей фреймворка Cobalt Strike могут быть киберпреступниками или, по крайней мере, использовать Cobalt Strike незаконно.

Киберпреступники расширяют масштабы своей деятельности и добавляют в свой арсенал вредоносные программы, цель которых – операционные системы на базе Linux. Взлом одного сервера способен принести злоумышленникам большую прибыль и обеспечить доступ к главной цели без необходимости атаковать конечное устройство. Киберпреступники атакуют как публичные, так и частные облачные среды.

Успешно проведенные атаки программ-вымогателей на облачные среды могут иметь катастрофические последствия для систем безопасности. Атаки шифровальщиков на сервисы, развернутые в облачных средах, часто сочетаются с утечками данных – так реализуется схема двойного вымогательства. Программы-вымогатели эволюционировали, чтобы атаковать/ задействовать хосты, используемые для развертывания рабочих нагрузок в виртуализированных средах. Злоумышленники теперь ищут наиболее ценные активы в облачных средах, чтобы нанести максимальный ущерб. Примерами этому могут служить программы-вымогатели семейства Defray777, которые шифровали данные на серверах ESXi, и программы-вымогатели семейства DarkSide, нанесшие ущерб сетям компании Colonial Pipeline, что вызвало нехватку бензина на всей территории США.

Киберпреступники, нацеленные на быстрое получение прибыли, часто охотятся за криптовалютой, используя для атаки один из двух подходов: внедряют вредоносное ПО для кражи из онлайн-кошельков, либо монетизируют похищенные циклы центрального процессора для майнинга криптовалют (так называемый «криптоджекинг»). Большинство таких атак сосредоточено на майнинге валюты Monero (или XMR) – в 89% атак криптоджекинга используются библиотеки, связанные с XMRig. Именно поэтому, когда в бинарных файлах Linux обнаруживаются специфичные для XMRig библиотеки и модули, это свидетельствует о вредоносной активности с целью криптомайнинга.

Чтобы установить контроль и удержаться в среде, злоумышленники стремятся установить во взломанную систему программную закладку, которая даст им частичный контроль над устройством. Вредоносное ПО, веб-сайты и средства удаленного доступа могут быть внедрены в систему. Одна из основных программных закладок – это Cobalt Strike, средство коммерческого тестирования на проникновение злоумышленника, и инструменты Red Team и Vermilion Strike на базе Linux.

За период с февраля 2020 по ноябрь 2021 гг. подразделение анализа угроз VMware обнаружило в сети более 14 тыс. активных серверов Cobalt Strike Team. Общая доля взломанных и выложенных в сеть идентификаторов клиентов Cobalt Strike составляет 56%, то есть более половины пользователей фреймворка Cobalt Strike могут быть киберпреступниками или, по крайней мере, использовать Cobalt Strike незаконно. Тот факт, что такие средства удаленного доступа, как Cobalt Strike и Vermilion Strike, стали массово использоваться киберпреступниками, представляет серьезную угрозу для компаний.

«Наше исследование показало, что все больше семейств программ-вымогателей переходят в категорию вредоносного ПО на базе Linux, существует вероятность атак, которые могут использовать уязвимости Log4j, – заявил Брайан Баскин (Brian Baskin), менеджер по исследованию угроз компании VMware. – Выводы нашего отчета могут быть использованы для более глубокого понимания природы вредоносных программ на базе Linux и сдерживания растущей угрозы, которую сейчас представляют программы-вымогатели, криптомайнеры и программы удаленного доступа для мультиоблачных сред. Поскольку атаки, нацеленные на облако, продолжают развиваться, организациям следует придерживаться концепции "нулевого доверия" Zero Trust для обеспечения безопасности всей инфраструктуры».

14 февраля 2022 г., 16:55

Асоціація ІТ Ukraine представила результати власного дослідження актуального стану вітчизняної IT-галузі, що базується на даних з офіційних джерел, а також опитуванні представників близько 70 компаній. Слід зазначити, що йдеться переважно про галузь розробки програмного забезпечення на замовлення.

Згідно даними Emerging Europe, Україна має найбільший порівняно за найближчими сусідами ринок праці – понад 18,1 млн осіб (оцінки станом на 2019 рік). При цьому кількість ІКТ-спеціалістів сягає 290 тис., а частка експорту комп’ютерних послуг у ВВП становить 2,7%. Таким чином, у нас у 2-4 рази менше ІТ-спеціалістів на 100 тис. населення, ніж у країнах-конкурентах. Це свідчить про високий потенціал розширення зайнятості в ІТ-сфері через формальну освіту та перекваліфікацію (світчинг).

Національна система освіти готує суттєву кількість фахівців для ІТ-галузі. З того ж джерела, на відповідних спеціальностях навчається більше як 104 тис. осіб, а кількість випускників ІКТ становить 68 осіб на 100 тис. населення.

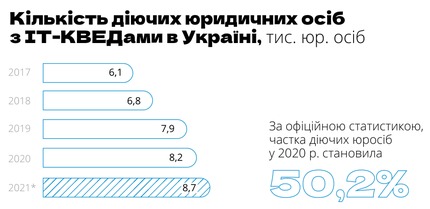

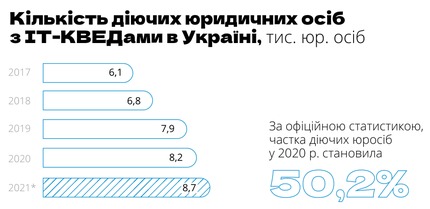

Український ринок розробки ПЗ стрімко зростає. Однак офіційні дані та експертні розрахунки суттєво відрізняються. «Єдиний державний реєстр підприємств і організацій» на кінець 2021 р. налічував 18,6 тис. юридичних осіб з ІТ-КВЕДами. Проте реєстр не враховує реальну активність: «Держстат» дає оцінку у 8,2 тис. діючих юридичних осіб. Звісно, компанії часто складаються з декількох юридичних осіб, тож фактично їх ще менше. За експертними оцінками, на ринку праці активні близько 5 тис. компаній з галузі ІКТ.

Сектор ІТ в Україні доволі різноманітний. Велику частку складають компанії малого та середнього розміру. Найбільше (86%) ІТ-компаній зі штатом до 80 спеціалістів. Ще 11% – від 81 до 200 осіб. Домінують на ринку сервісні компанії (51%), проте багато, крім того, також створюють власні продукти (33%).

Експорт комп’ютерних послуг з України зростає в середньому на 27% щорічно. За чотири роки надходження зросли вдвічі (до 6,83 млрд дол. у 2021 р.), та цей тренд триває. Основними драйверами зростання є США (40% експорту) і Велика Британія (10%).

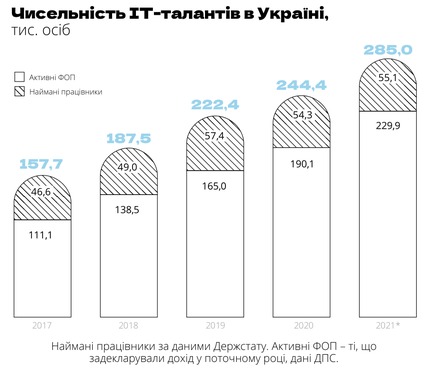

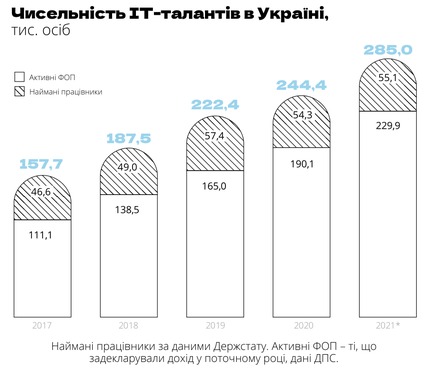

Попит на IT-послуги разом із порівняно високою оплатою праці зумовлює суттєве зростання кількості ІТ-талантів в Україні. Взаємодія з ФОП є привабливою для компаній, оскільки ІТ часто передбачає проєктний характер робіт. Тому 86% компаній в основному співпрацюють із ФОП. Тож ФОПи складають близько 81% з усіх зайнятих. IT-галузь активно залучає молодь: 80% працівників IT-компаній віком від 18 до 32 років. При цьому приблизно чверть ІТ-спеціалістів – жінки.

Типовий український IT-працівник має вищу, переважно технічну (74%) освіту, володіє англійською мовою на рівні не нижче Intermediate (81%), 60% фахівців мають понад трьох років досвіду.

Україна має потужну наукову базу та мережу публічно фінансованих технічних вишів. З 1700 навчальних закладів в країні 150 пропонують програми рівня бакалаврату за ІТ-спеціальностями. Найпотужніші центри освіти формують кластери компаній у своїх регіонах.

Виші країни готують близько 16-17 тис. бакалаврів ІТ-спеціальностей на рік. Очікується, що підвищений інтерес абітурієнтів до фаху та державне фінансування навчання призведуть до зростання кількості випускників до 23 тис. у 2025 р. У середньостроковій перспективі можливе зростання до 35 тис. випускників-бакалаврів через пік народжуваності у 2008-2013 рр.

Продовження навчання на магістратурі обирають чимдалі менше випускників бакалаврату (54% у 2020 р.). Більшість випускників не розглядають цей ступінь як самостійну цінність. Модернізація навчальних програм технікумів та коледжів є потенційною точкою зростання для галузі.

ІТ-бізнес є зацікавленим стейкголдером системи освіти в Україні. Наразі попит на нових ІТ-фахівців значно перевищує можливості українських закладів вищої освіти. Реакцією на це стала поява численних закладів неформальної ІТ-освіти, які пропонують курси інтенсивної підготовки нових фахівців Junior-рівня. Неформальна освіта готує 10-12 тис. нових ІТ-фахівців на рік. За прогнозами ІТ Ukraine, їх кількість зросте до 20-25 тис. у найближчі роки.

Зважаючи на дефіцит кваліфікованих співробітників, окремі компанії створюють власні програми підготовки талантів, які дозволяють в тому числі людям з інших галузей отримати ІТ-освіту та можливість працевлаштування. Також ІТ-компанії створюють програми освіти разом з освітніми закладами.

Працевлаштування світчерів стає нормою для українського ІТ-ринку. 82% компаній вже наймають або планують наймати світчерів – людей, які прийшли в ІТ-галузь з інших професій.

Українська ІТ-галузь активно залучає інвестиції для розвитку. Щороку, в середньому, укладається угод на загальну суму в 300-700 млн дол. Більша частина угод – інвестиції та гранти для стартапів на ранніх етапах розвитку (Seed та Pre-seed), проте більшу частину фінансування отримують кілька найбільших компаній.

Для ІТ віддалена робота досить звичне явище: ІТ-проєкти, зокрема аутсорсингові, передбачають віддалений від клієнта режим співпраці. Пандемія Covid-19 додатково змушує працювати навіть поза офісом. Також це надає додаткові можливості для ІТ-бізнесу: зокрема дозволяє розглядати кандидатів з інших областей та навіть країн, а також робить можливим скорочення витрат на офіси. Між тим, у разі зняття карантинних обмежень 42% компаній планують починати повертати співробітників в офіси у 2022 р., а 13% навіть хочуть повернути в офіси весь персонал.

З повною версією звіту Ukraine IT report 2021 можна ознайомитись за посиланням.

7 февраля 2022 г., 18:25

Группа по борьбе с киберугрозами Cisco Talos Incident Response (CTIR) рассказала о главных событиях на рынке кибербезопасности в 2021 г. На фоне пандемии, которая повлекла за собой ряд специфичных проблем ИБ, специалистам по ИБ пришлось иметь дело с растущим кругом злоумышленников, промышляющих программами-вымогателями, занимаясь при этом крупными инцидентами безопасности, которые затронули организации по всему миру.

По данным Cisco Talos, в прошлом году:

- самой атакуемой отраслью на протяжении большей части 2021 г. оказалось здравоохранение;

- главной угрозой года стали программы-вымогатели (шифровальщики);

- чаще всего атаки начинались с компрометации приложений, имеющих выход в Интернет, и фишинга;

- CTIR имела дело с четырьмя серьезными инцидентами ИБ:

- атака на цепочку поставок SolarWinds;

- массовое использование уязвимостей Microsoft Exchange Server;

- атака хакерской группы REvil на поставщика ИТ-решений Kaseya;

- обнаружение уязвимости Log4J;

- из четырех перечисленных пока наиболее значительным для клиентов CTIR стали атаки, использовавшие уязвимости Microsoft Exchange, поскольку они не прекращаются до сих пор.

Основной целью злоумышленников в течение практически всего 2021 г. было здравоохранение, лишь осенью на первое место вышли атаки против локальных администраций. Преимущественно это обусловлено недостаточными средствами, которые медучреждения выделяют на кибербезопасность, а также чрезвычайно высокими требованиями к отсутствию простоев (которые еще только ужесточились в связи с продолжающейся пандемией).

Среди всех угроз в 2021 г. доминировали программы-вымогатели. В их использовании наблюдались два тренда: увеличение числа злоумышленников и рост применения коммерчески доступных продуктов и программ с открытым кодом.

В течение 2020 и в начале 2021 г. чаще всего встречался шифровальщик Ryuk. Затем его активность начала постепенно снижаться, и во второй половине 2021 г. он практически исчез. Ryuk был не единственным вымогателем, чья активность пошла на убыль в 2021 г. Недавно также прекратили действовать или провели ребрендинг такие семейства, как Darkside, BlackMatter, REvil и Maze. Возможно, что именно из-за спада активности вымогателей-гигантов зимой произошел всплеск различных атак, причем ни одно семейство не повторялось дважды.

Одновременно с расширением круга злоумышленников, наблюдаемом в начале осени, возросло применение коммерческих продуктов, программ с открытым кодом и легитимных программ и компонентов операционной системы (living-off-the-land binaries, LOLBINS). Наиболее часто встречающиеся: Cobalt Strike, ADFind, ADRecon, GMER, Bloodhound/Sharphound, PowerShell, PCHunter, 7-Zip, WinRAR, Windows Management Instrumentation, RDP, Rubeus, TeamViewer.

В 2021, как и годом ранее, в большинстве организаций регистрация событий велась так, что во многих случаях установить с точностью начальный вектор атаки не представлялось возможным. Когда же начальный вектор удавалось определить с достаточной уверенностью, на первое место выходили фишинг и приложения, имеющие выход в Интернет.

Рост числа успешных атак связан, в том числе, с раскрытием ряда крупных уязвимостей ПО, используемого многими организациями. В частности, это несколько брешей Microsoft Exchange, которые привели к необходимости проводить мероприятия по реагированию на инциденты во многих организациях.

В то же время, рост числа фишинговых атак может быть связан с тем, что они являются традиционным способом для начального заражения при использовании шифровальщиков, на которые приходилась большая часть угроз в течение 2021 г. Кроме того, осенью прошлого года выросло число компрометаций корпоративной электронной почты, что увеличило долю этого вектора в общей картине.

На фоне стресса, вызванного работой в условиях пандемии, и постоянно нарастающих и усугубляющихся угроз со стороны шифровальщиков группе CTIR пришлось заниматься четырьмя серьезными инцидентами, которые затронули организации во всем мире:

- Декабрь 2020 г. Происходит изощренная атака на цепочку поставок, в ходе которой злоумышленники получили доступ к сетям жертв посредством внедрения трояна в обновления ПО SolarWinds Orion. Целью атаки были многочисленные крупные предприятия и госструктуры США;

- Март 2021 г. CTIR занимается множественными атаками, связанными с рядом неустраненных уязвимостей Microsoft Exchange Server;

- Июль 2021 г. Группа хакеров-вымогателей REvil атакует компанию Kaseya, которая разрабатывает ИТ-решения для поставщиков управляемых услуг (managed service providers, MSP). Так как целью REvil были провайдеры, которые управляют ИТ-услугами заказчиков, атака поразила как минимум 1500 организаций;

- Декабрь 2021 г. Злоумышленники начинают сканировать и использовать критичную уязвимость удаленного исполнения кода в популярной библиотеке Apache Foundation Log4j.

В 2021 г., в разгар атак программ-вымогателей, CTIR выступила с заявлением об отсутствии многофакторной аутентификации (МФА) как одном из главных препятствий на пути к обеспечению ИБ предприятия. CTIR часто сталкивается с инцидентами, которые могли бы быть предотвращены при включении МФА на критичных сервисах. Поэтому эксперты ИБ призывают организации внедрять МФА везде, где это возможно.

26 января 2022 г., 18:45

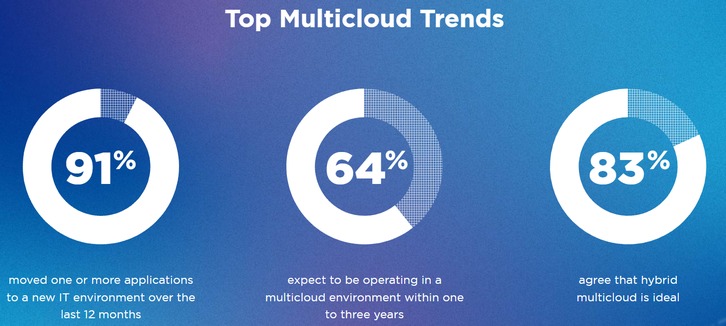

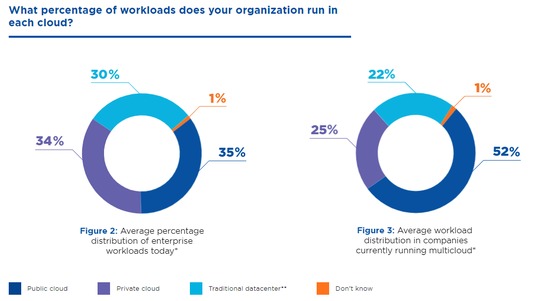

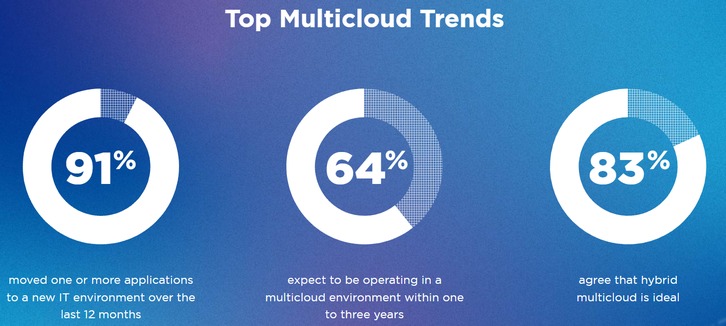

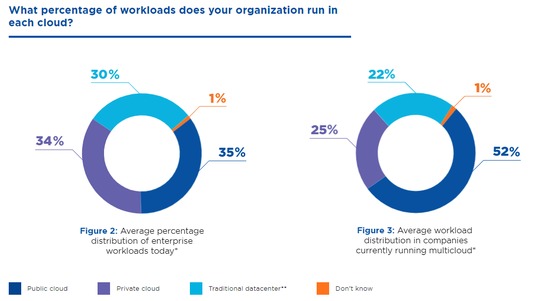

Компания Nutanix делится результатами четвертого ежегодного исследования Enterprise Cloud Index (ECI), посвященного использованию облаков предприятиями. Согласно отчету, мультиоблако – наиболее распространенная модель и за три года ее популярность вырастет до 64%. Однако главной проблемой на этом пути остается его сложность: 87% считают, что для успеха требуется более простое управление смешанными облачными инфраструктурами. 83% опрошенных согласны, что модель гибридного мультиоблака идеальна для решения основных проблем, связанных с совместимостью, безопасностью, затратами и интеграцией данных.

Респонденты рассказали о текущих проблемах с облаками, о том, как они используют бизнес-приложения и где планируют запускать их в будущем. Вопросы также были посвящены влиянию пандемии на текущие и будущие решения в области ИТ-инфраструктуры и тому, как из-за этого могут измениться ИТ-стратегия и приоритеты.

Ключевые выводы отчета:

- Основные вызовы мультиоблака – это обеспечение безопасности (49%), интеграция данных (49%) и затраты (43%). Хотя мультиоблако – это наиболее популярная модель и единственная, которая будет расти, большинство предприятий сталкиваются с реальностью, когда они работают одновременно и в частных, и в публичных облаках. Эта ситуация не меняется и все больше руководителей осознают, что в работе с облаками не бывает универсального подхода. В результате большинство опрошенных видят операционную модель гибридного мультиоблака с несколькими частными и публичными контурами и функциональной совместимостью между ними как идеальное решение;

- Пандемия изменила то, как работают подавляющее большинство компаний. И мультиоблако поддерживает новые способы работы. 61% респондентов сфокусированы на предоставлении более гибких условий работы из-за пандемии. Большинство организаций сообщают, что, хотя число удаленных сотрудников может сокращаться или расти, они останутся в обозримом будущем. Мультиоблако предоставляет самую гибкую ИТ-среду для их поддержки за счет распределения данных по разным географическим местоположениям для обеспечения их близости к пользователям и непрерывности бизнеса;

- Мобильность приложений важнее всего. Почти все опрошенные организации (91%) перенесли одно или несколько приложений в другую среду за последние 12 месяцев. При этом 80% согласны с тем, что перенос рабочей нагрузки в новую облачную среду может быть дорогостоящим и трудоемким. В качестве причины переезда они чаще всего называют безопасность (41%), затем производительность (39%) и получение контроля над приложением (38%), что является наиболее вероятными драйверами распространения мультиоблачной модели;

- Предприятия относятся более стратегически к ИТ-инфраструктуре. 72% считают, что ИТ-функция в их организациях воспринимается как более стратегическая, чем год назад. Они также называют такие бизнес-причины для изменения инфраструктуры, как: улучшение удаленной работы и совместной работы (40%), более качественная поддержка клиентов (36%) и улучшение непрерывности бизнеса (35%). Кроме того, они начали сопоставлять насколько инфраструктура соответствует рабочим нагрузкам, основываясь на таких приоритетах как безопасность (41%), производительность (39%) и стоимость (31%).

Четвертый год подряд Vanson Bourne проводит исследование от имени Nutanix, опросив 1700 лиц, принимающих решения в области ИТ, в августе и сентябре 2021 г. База респондентов охватила несколько отраслей, размеров бизнеса и следующие регионы: Америка, Европа, Ближний Восток и Африка, Азиатско-Тихоокеанский регион и Япония.

11 января 2022 г., 13:45

Спеціалісти Eset підготували список знакових подій у галузі кібербезпеки, які відбулися торік та можуть вплинути на 2022 рік.

1. У 2021 році була зафіксована найвища середня вартість витоку даних за 17 років, яка збільшилась з 3,86 до 4,24 млн дол. за рік. Крім цього, середня вартість витоку даних була на 1,07 млн дол. вищою, у випадках, якщо фактором порушення стали умови віддаленої роботи.

Найпоширенішою причиною витоку даних є викрадення облікових даних користувачів. На цей вектор атак припадало 20% порушень, при цьому середня їх вартість склала 4,37 млн дол.

2. У середині 2021 року Kaseya, постачальник ПЗ для управління ІТ, зазнав компрометації своїх систем через програму-вимагач Sodinokibi. При цьому кіберзлочинці вимагали викуп у розмірі 70 млн дол., який став найбільшою сумою на сьогодні.

3. Відповідно до даних Verizon у 2021 році, 36% порушень були пов'язані з фішинговими атаками, серед яких поширеною темою залишалась пандемія Covid-19. Зловмисники змінювали свої фішингові кампанії залежно від актуальних новин.

Крім цього, атаки за допомогою методів соціальної інженерії стали серйозною загрозою для установ державного управління, зокрема на них припало 69% усіх порушень для цього сектору.

4. Незабаром після виявлення уразливості в утиліті ведення журналу Log4j спеціалісти Eset виявили та заблокували сотні тисяч спроб використання уразливості, більшість з яких було зафіксовано у США та Великій Британії.

5. У 2021 році кількість виявлень банківських шкідливих програм для Android різко зросла, зокрема за січень-лютий майже на 160%, а в наступні чотири місяці ще на 50%. Така тенденція викликає занепокоєння, оскільки банківські трояни можуть отримувати доступ до фінансових коштів жертв.

6. Через чотири роки WannaCryptor (також відомий як WannaCry), як і раніше, є глобальною загрозою. Відомий троян, який інфікує пристрої, уразливі до експлойту EternalBlue, очолив перелік виявлень програм-вимагачів рішеннями Eset з показником 21,3%.

7. Залишається поширеним шахрайство з інвестиціями в криптовалюту. У період з жовтня 2020 року до травня 2021 року жертви зазнали втрат на суму понад 80 млн дол. Швидше за все реальна цифра є ще вищою, оскільки багато користувачів не визнають, що стали жертвою обману.

8. На початку 2021 року відомий ботнет Emotet, одна з найстаріших та найпоширеніших загроз, був знешкоджений внаслідок масштабної глобальної операції. За даними Європолу близько 700 командних серверів було відключено під час арешту.

9. Загалом 82% організацій зізналися у збільшенні своїх бюджетів на кібербезпеку за останній рік, що передбачає до 15% загальних витрат на ІТ.

10. За останні роки зловмисники перейшли від простого інфікування систем програмами-вимагачами до подвійного вимагання, яке передбачає викрадення даних та їх оприлюднення або продаж. Загрози витоку викрадених даних різко зросли з 8,7% у 2020 році до колосальних 81% у другому кварталі 2021 року.

11. Значно зросли загальні витрати на захист від атак програм-вимагачів. У той час як у 2020 році загальна вартість усунення атаки програм-вимагачів становила 761 тис. дол., у 2021 році вона зросла до 1,85 млн дол.

12. Найбільше від кіберзлочинності постраждало старше покоління (PDF), зокрема близько 28% від загальної кількості збитків від шахрайства зазнали жертви у віці старше 60 років, що становить приблизно 1 млрд. дол. втрат.

Ця статистика охоплює лише малу частину загроз, з якими стикаються користувачі та організації. Проте, знання про розвиток кіберзагроз та можливі сценарії зловмисників важливе, щоб залишатися у безпеці.

Дотримуйтесь базових правил кібергігієни, зокрема оновлюйте пристрої до актуальної версії, створюйте складні паролі для входу, уникайте підозрілих посилань та вкладень, а також використовуйте надійні рішення для захисту домашніх та корпоративних пристроїв.

28 декабря 2021 г., 12:13

Эксперты по информационной безопасности из компании, недавно образованной путем слияния McAfee Enterprise и FireEye, представили свое видение ландшафта угроз в 2022 г., а также потенциального влияния этих новых или развивающихся угроз на предприятия, государства и простых граждан.

За последний год кибепреступники научились быстрее и эффективнее адаптировать свои тактики для новых схем нападений, в том числе с использованием программ-вымогателей и привлечением хакеров спецслужбами. Ожидается, что в будущем году эти тенденции сохранятся, а методы злоумышленников станут еще более изощренными. В связи с развитием ландшафта угроз и продолжающейся пандемией компаниям крайне важно отслеживать тренды кибербезопасности, чтобы своевременно принимать меры по защите своих данных.

Итак, каких киберугроз следует опасаться в 2022 г.?

1. Атаки с использованием социальных сетей

В ходе атак, санкционированных властями государств (NSN, nation state notification), будут активнее использоваться социальные сети. Для многих людей последние являются важной частью профессиональной деятельности и личной жизни. Со своей стороны киберпреступники активно используют распространенную привычку принимать приглашения в друзья от совершенно незнакомых людей, чтобы увеличить количество подписчиков.

В результате группы хакеров все чаще обращаются к сотрудникам компаний с предложениями трудоустройства, к примеру. Для них это эффективный способ обойти традиционные средства безопасности и напрямую пообщаться с потенциальными сообщниками или жертвами, работающими в компаниях, которые злоумышленники выбрали в качестве мишеней. Кроме того, кибергруппы могут использовать личные сообщения для захвата учетных записей инфлюенсеров и публикации своих постов в аккаунтах жертв.

Хотя данный подход не новый, он применяется почти так же широко, как альтернативные каналы. Конечно, киберпреступнику потребуется найти и изучить дополнительную информацию, чтобы начать беседу с жертвой, да и создание фиктивной учетной записи может отнять немало времени. Тем не менее, целевые атаки на конкретных лиц доказали свою эффективность, поэтому масштабы применения этого вектора будут только увеличиваться – к нему будут обращаться не только группы, занимающиеся шпионажем, но и другие злоумышленники, которые стремятся получить доступ к какой-либо организации с преступной целью.

2. Спецслужбы участят нападения на другие страны за счет привлечения кибепреступников

Одной из обнаруженных специалистами тенденций является увеличение доли совместных операций киберпреступников и спецслужб иностранных государств.

Во многих случаях для этого создается стартап, а затем появляется целая сеть подставных или действующих «технологических» компаний, которые работают под руководством министерств национальной безопасности и государственных служб разведки.

Так, в мае правительство США предъявило обвинения четырем гражданам КНР, которые работали на подставные государственные компании. Эти компании оказывали поддержку хакерам в разработке вредоносного ПО и атаках с целью получения деловой информации, коммерческих тайн и конфиденциальных технологических сведений.

И если в прошлом у конкретного семейства программ-вымогателей всегда был автор – группа хакеров из определенного государства, то сейчас, когда их нанимают для написания кода и проведения атак, эти четкие границы постепенно стираются.

При первом проникновении в систему могут использоваться тактики и инструменты, характерные для «обычных» киберпреступников. Однако важно наблюдать за развитием событий и своевременно принимать меры. В 2022 г. различие между обычными киберпреступниками и хакерами, работающими на спецслужбы, продолжит стираться, поэтому компаниям необходимо проанализировать свое положение в отрасли и изучить тактики действующих в ней злоумышленников.

3. Материально независимые группы киберпреступников разделят власть в экосистеме RaaS

Уже несколько лет атаки с использованием программ-вымогателей широко освещаются в СМИ как имеющие наиболее серьезные последствия. В свое время модель «программа-вымогатель как услуга» (Ransomware-as-a-Service, RaaS) позволила начать карьеру множеству начинающих киберпреступников, что вызвало рост числа взломов и получения незаконной прибыли.

Администраторы и разработчики RaaS долгое время считались главными виновниками проблемы. Правоохранительные органы практически не обращали внимания на их сообщников, не обладающих значительными навыками. На фоне отсутствия технологических прорывов в экосистеме RaaS эта ситуация позволила тем самым «менее способным сообщникам» успешно развиться и стать очень компетентными киберпреступниками с собственными целями и задачами.

После атаки на трубопроводную систему Colonial Pipeline популярные среди киберпреступников форумы запретили рекламу программ-вымогателей. Теперь у групп RaaS нет независимой платформы для активного набора сотрудников, демонстрации своих возможностей, поиска посредников для хранения средств, тестирования бинарного кода модераторами или разрешения споров. Им труднее доказывать свою состоятельность, а разработчикам RaaS – удерживать лидирующие позиции в сообществе киберпреступников.

За последние годы программы-вымогатели принесли их создателям прибыль, исчисляемую миллиардами долларов. Рано или поздно найдутся люди, которые посчитают, что они непременно должны получить свою долю.

В 2022 г. ожидается появление новых материально независимых групп киберпреступников, после чего ведущее положение в экосистеме RaaS перейдет от тех, кто контролирует ПО, к тем, кто контролирует сети компании-жертвы.

4. После упомянутого передела власти в сфере RaaS менее квалифицированные операторы получат больше свободы

Экосистема Ransomware-as-a-Service развивалась благодаря появлению сообщников и посредников, сотрудничавших с разработчиками за долю прибыли. Эта организационная структура приобрела оптимальный вид в эпоху GandCrab, однако сегодня мы наблюдаем первый раскол в этом союзе.

Первоначально вся власть в этом альянсе принадлежала разработчикам, которые самостоятельно выбирали сообщников и даже проводили собеседования, чтобы определить уровень их технической подготовки. Чем больше игроков появлялось на рынке программ-вымогателей, тем выгоднее сообщники могли продать свои услуги. При этом они договаривались не только о повышенной доли прибыли, но и об учете их мнения при принятии решений. Например, функция составления списков Active Directory в программе-вымогателе DarkSide, возможно, ставила задачу нивелировать необходимость в высоком уровне технической грамотности сообщников. Эти перемены – признак возможного возврата к более ранним этапам становления программ-вымогателей, когда спрос на менее квалифицированных операторов, полностью полагающихся на опыт разработчиков ПО, был особенно высок.

5. Передача 5G- и IoT-трафика между сервисами API и приложениями делает их особенно привлекательными мишенями

Злоумышленники отслеживают корпоративную статистику и тренды, чтобы выявить сервисы и приложения с повышенным риском. Все типы облачных приложений (SaaS, PaaS и IaaS) стали источником качественной трансформации API на уровне планирования, потребления и применения разработчиками ПО в любых сценариях – B2B или B2C. Охват и популярность ряда облачных приложений, бесчисленные «сокровища» в виде критически важных для бизнеса данных, а также возможности указанных API делают их очень привлекательной мишенью для киберпреступников. Наличие API изначально предполагает связь с другими системами, что создает дополнительные риски для бизнеса. Эти интерфейсы часто становятся вектором для более обширных атак на цепочки поставок.

Судя по последним данным, более 80% всего интернет-трафика приходится на сервисы на базе API. Такая вездесущесть привлекает разработчиков вредоносного ПО, которые планируют атаки на API для получения максимальной прибыли.

Многофункциональные API давно эволюционировали из простого связующего ПО в полноценные приложения, на которых основана работа большинства современных потребительских приложений. Приведем несколько примеров:

- Мобильные приложения 5G. Связь 5G и развертывание конечных устройств IoT обслуживают растущую потребность в дополнительных возможностях подключения;

- Интернет вещей. По прогнозам, к 2025 г. в мире будут работать более 30,9 млрд. устройств IoT. В 2021 г. объем рынка промышленного IoT увеличится до 124 млрд. долл.;

- Пакеты динамических офисных программ онлайн-формата. К 2026 г. объем глобального рынка облачного офисного ПО достигнет 50,7 млрд. долл.

В большинстве случаев атаки на API остаются незамеченными, поскольку эти интерфейсы считаются доверенными каналами, к которым не применяются средства управления и обеспечения безопасности достаточного высокого уровня.

По прогнозам экспертов, особую актуальность в будущем приобретут следующие ключевые риски:

- нежелательное раскрытие информации из-за неправильной настройки API;

- эксплуатация современных механизмов аутентификации, например, Oauth/Golden SAML для доступа к API и устойчивого нахождения в атакуемых средах;

- развитие традиционных атак с использованием вредоносного ПО для проникновения в систему и распространение в ней через облачные API, например, Microsoft Graph API. Примеры такого применения – недавние атаки SolarWinds и APT40/Gadolinium;

- потенциальное незаконное использование API для захвата корпоративных данных, например, за счет внедрения программы-вымогателя в облачное хранилище типа OneDrive и т.д.;

- использование API в программно-определяемой инфраструктуре также создает опасность ее полного захвата или создания теневой инфраструктуры с незаконными целями.

Видимость использования приложений и работы API должна стать приоритетом для организаций. Конечная цель – инвентаризация всех используемых API с учетом рисков и действенная политика контроля доступа к этим сервисам. Не менее важно обеспечить видимость элементов инфраструктуры, не связанных с пользователями, например, учетных записей служб и принципов работы приложений, которые интегрируют API в более широкую корпоративную экосистему.

Разработчикам API необходимо создать эффективную модель предупреждения угроз и внедрить механизм контроля доступа с нулевым доверием. Другие важные моменты – организация безопасного входа в систему и применение телеметрии для более эффективного реагирования на инциденты и обнаружение несанкционированного использования.

6. Дальнейшая эксплуатация контейнеров с приложениями приведет к захвату ресурсов конечных устройств хакерами

Фактически, контейнеры являются платформой для современных облачных приложений. Такие преимущества, как портативность, эффективность и высокая скорость, помогают организациям быстрее внедрять приложения и использовать инновационные способы управления бизнесом. Однако расширение использования контейнеров также увеличивает поверхность атаки. Какие методы могут применять хакеры, и какие группы рисков связаны с контейнерами? Эксплуатация общедоступных приложений (MITRE T1190) – метод, популярный среди киберпреступников, использующих APT и программы-вымогатели.

Организация Cloud Security Alliance (CSA) определила несколько групп рисков, связанных с образами, оркестраторами, реестрами, контейнерами как таковыми, хостовыми операционными системами и аппаратным обеспечением. Ниже представлены некоторые ключевые риски, которые, по прогнозам специалистов, будут активнее эксплуатироваться в будущем:

- Риски оркестратора. Увеличение числа атак на уровне оркестрации – Kubernetes и связанных API, главным образом за счет ошибок в конфигурациях;

- Риски образов или реестров. Увеличение случаев использования вредоносных или тайно внедренных образов за счет неэффективных проверок уязвимости;

- Риски контейнеров. Увеличение числа атак на уязвимые приложения.

Более частая эксплуатация указанных уязвимостей в 2022 г. может повлечь за собой незаконное использование ресурсов с помощью вредоносного ПО для криптомайнинга, хищение данных, поддержку устойчивых атак и проникновение в хост-систему с помощью контейнеров.

Как можно защититься? В качестве мер по снижению рисков рекомендуется «встроить» безопасность в процесс DevOps за счет непрерывного контроля отсутствия ошибок в конфигурации, целостности образов и привилегий администратора. Используйте матрицу Mitre ATT&CK Matrix для контейнеров, чтобы выявить недостатки в архитектуре облачной безопасности.

7. Разработка эксплойтов для уязвимостей теперь занимает несколько часов, и с этим уже ничего не поделать… Единственное решение – экстренные патчи

Когда в 2020 г. были похищены данные 17 тыс. клиентов SolarWinds, после чего примерно 40 из них подверглись нападению хакеров, многие были шокированы масштабом взлома. К сожалению, в 2021 г. общее число скомпрометированных пользователей заметно увеличилось – на фоне крайне медленной реакции компаний на действия киберпреступников. Наглядный пример – спустя две недели после выпуска патча для ProxyLogon компанией Microsoft на 30 тыс. серверах Exchange уязвимость все еще не была устранена (по другим оценкам число серверов составило 60 тыс.).

В этом же году в Exchange обнаружилась вторая серьезная проблема – ProxyShell. В августе на следующий день после презентации Blackhat об уязвимостях Exchange Server был выпущен проверочный эксплойт (POC-эксплойт) для всех «дыр», закрытых патчами Microsoft в апреле и мае. По данным отчета Shodan, спустя неделю после появления этого эксплойта более 30 тыс. серверов Exchange оставались незащищенными – причем эти данные не давали полной картины происходящего (у специалистов Shodan не было времени, чтобы полностью просканировать Интернет). Говоря кратко, патчи были выпущены весной, но соответствующими уязвимостями еще можно было воспользоваться осенью.

Какой вывод можно сделать из всего вышесказанного? В следующем году и хакеры, и специалисты по безопасности продолжат совершенствовать свои навыки, чтобы создавать вредоносные и проверочные эксплойты в течение нескольких часов после раскрытия уязвимости. Вместе с тем, главным образом в связи с возрастанием серьезности последствий взлома, компании должны усилить бдительность и оптимизировать управление ресурсами и патчами. Им необходимо выявить общедоступные активы и внедрять «заплаты» в кратчайшие сроки, невзирая на возможные неудобства для работы бизнеса. Оперативное применение патчей должно стать одной из приоритетных задач. Хотя полностью исключить эксплуатацию уязвимостей с серьезными последствиями нельзя. Следует понимать, что чем больше организаций будут неукоснительно выполнять базовые правила, тем меньше будет масштаб кибератак.

21 декабря 2021 г., 17:25

Специалисты по информационной безопасности компании Cisco представили список наиболее значительных, по их мнению, кибератак уходящего года. Никому не дано в точности предсказать каким в этом плане станет 2022 г. Очевидно, что на фоне растущей доступности средств для взлома, цели злоумышленников и киберинциденты будут становятся все масштабнее. Поэтому, чтобы наступающий год не застал врасплох, стоит оглянуться и вспомнить ключевые события года уходящего.

Январь

Хотя первая атака на цепочку поставок SolarWinds произошла в декабре 2020 г., ее последствия ощущались еще долго после этого.

Объектами атак стали специалисты по кибербезопасности. В числе получателей вредоносных ссылок и запросов в соцсетях от фальшивых аккаунтов оказались и аналитики Cisco Talos.

Февраль

Оператор платформы Lockbit, которая предлагает программы-вымогатели в качестве услуги, предоставил ряд ценных сведений о положении дел в этой сфере и о том, как атакующие выбирают свои жертвы.

С появлением трояна Masslogger набирает популярность безфайловое вредоносное ПО. Этот троян ориентирован на кражу учетных данных из веб-браузеров.

В 2021 г. злоумышленники предпочитали работать на тех, кто больше заплатит. Первым признаком этого тренда стала деятельность группы Gamaredon.

Март

Пока подразделение Cisco Talos продолжало разбираться с SolarWinds, на первый план вышла группировка Hafnium, атаковавшая уязвимости нулевого дня сервера Microsoft Exchange. Самой опасной из брешей, выявленных в ходе этой кампании, оказалась ProxyLogon. Через нее атакующие могли пройти по цепочке и взять под свой контроль весь сервер.

Апрель

Несмотря на то, что вакцина от Covid-19 уже была широко доступна, признаков возвращения в офисы не наблюдалось. Общаясь между собой, некоторые сотрудники продолжали пользоваться такими приложениями для совместной работы, как Slack и Discord, но злоумышленники не дремали: доверенные серверы попадали под их контроль и распространяли вредоносное ПО.

Май

Вирус LemonDuck, впервые обнаруженный в 2020 г., получил дальнейшее развитие. Теперь он нацелился на серверы Exchange с упомянутыми выше уязвимостями и взял на вооружение фреймворк Cobalt Strike.

Выяснилось, что Gamaredon – лишь одна из группировок, старающихся оставаться в тени. Они стали именоваться каперами (Privateers).

Атаке вымогателя DarkSide подвергся крупнейший на восточном побережье США трубопровод Colonial Pipeline. В ряде штатов насосные станции на несколько дней остались без газа, остальные подняли цены.

Июнь

Через несколько недель после атаки на трубопровод Colonial Pipeline группировка DarkSide ушла в тень, отключив свой платежный портал и сообщив о прекращении деятельности. Со временем она всплывет под именем BlackMatter.

JBS, крупный мировой производитель мясной продукции, подвергся кибератаке вымогателей и выплатил 11 млн. долл. Хотя деятельность компании не прекращалась, это привело к панике среди американских потребителей и росту закупок мяса впрок.

Июль

Новый месяц вскрыл новые уязвимости Microsoft нулевого дня. В этот раз под прицелом атакующих оказалась брешь в диспетчере печати Windows, получившая название PrintNightmare.

Национальный праздник США 4 июля стал выходным днем для всех, кроме специалистов по кибербезопасности, которым пришлось сразиться с очередной атакой на цепочку поставок. В этот раз целью злоумышленников стал провайдер управляемых услуг Kaseya, который инфицировал жертв вымогателем REvil.

Август

Снова обнаружена уязвимость PrintNightmare. В этот раз ею воспользовалась группировка вымогателей Vice Society. Специалисты Cisco Talos выявили множество организаций, пострадавших от этой атаки.

Выросла популярность приложений для совместного доступа в Интернет, и атакующие не преминули этим воспользоваться. Эти приложения дают возможность заработать небольшие деньги, «сдавая в аренду» часть своего канала, но, как обнаружили специалисты, немалую долю таких арендаторов составили злоумышленники.

Сентябрь

В результате атаки веб-сайт Amnesty International стал распространителем антивирусного ПО, якобы предназначенного для удаления с мобильных устройств шпиона Pegasus. Вместо этого происходила рассылка вредоносного ПО и кража информации.

Утечка данных группировки Conti стала продолжением истории о программах-вымогателях как услуге. Это позволило многое узнать о ее активности в частности и о таких группировках вообще.

Октябрь

Новый крупный игрок на поле спама – вредоносное ПО Squirrelwaffle. Это одно из самых изощренных и опасных изобретений уходящего года.

Ноябрь

Очередной набор необнаруженных уязвимостей: Microsoft предупреждает об атаках на установщик Windows Installer, в результате которых атакующий может получить привилегии администратора. Тем временем, уязвимости сервера Exchange продолжают эксплуатироваться, на этот раз вымогателем Babuk.

Американская полиция арестовала двух человек, предъявив обвинение в участии в атаке на цепочку поставок Kaseya в составе хакерской группировки REvil. За информацию, которая будет способствовать аресту лидера REvil, объявлена награда 10 млн. долл.

На время притихший, после проведенного в начале года международного полицейского рейда на распространителей Emotet, ботнет снова подает признаки жизни.

Декабрь

Специалисты Talos выявили серию кампаний, проводимых группировкой, которую назвали Magnat. В ее арсенал входит фейковое расширение браузера Google Chrome.

16 декабря 2021 г., 14:05

Ландшафт киберугроз стремительно меняется. Подводя итоги года, эксперты и консультанты HP по вопросам информационной безопасности делятся прогнозами и размышлениями о ключевых тенденциях в сфере кибербезопасности на 2022 г.

1. Коммерциализация атак на цепочки распространения ПО может привести к увеличению числа «жертв» среди крупных компаний

Атаки на цепочки распространения ПО, по всей вероятности, откроют «новые горизонты» для киберпреступников в 2022 г. По мнению экспертов, злоумышленники будут искать слабые звенья в ПО разных вендоров, нацеливаясь на софт, популярный среди пользователей во всем мире или концентрируясь на конкретном ПО, использующемся в компании.

Таким образом, злоумышленники значительно увеличат масштаб своих атак. Взлом Kaseya, затронувший более 1500 компаний, показал, что цепочки распространения ПО могут быть прибыльной целью для хакеров. Специалисты полагают, что в следующем году преступники будут активнее использовать такой тип атак.

Причем целью хакеров могут быть как крупные предприятия, так и компании малого и среднего бизнеса. Взлом Kaseya должен стать предупреждением для всех независимых разработчиков: даже если их клиентская база не состоит из корпоративных и государственных заказчиков, они все равно могут попасть под прицел злоумышленников, стремящихся атаковать их клиентов.

Эксперты считают, что некоторые вертикально интегрированные организации будут с большей вероятностью становиться целями взломов цепочек поставок ПО, нежели остальные. Злоумышленникам будут интересны, прежде всего, медицинские компании, а также предприятия из области энергетики и добывающей промышленности, которые используют большое количество оборудования и ПО от разных производителей. В следующем году целостность цепочек поставок софта будет иметь жизненно важное значение, поскольку атаки на них реализуются быстрее, чем запускаются циклы разработки и внедрения технологий защиты.

Компании также должны помнить об угрозе, которую представляют собой уязвимости в ПО с открытым исходным кодом. По мнению специалистов HP, в следующем году злоумышленники будут активно внедрять новые угрозы в библиотеки с открытым исходным кодом, которые используются в цепочках поставок ПО. Это может привести к компрометации еще большего числа организаций, независимо от того, насколько эффективны их политики безопасности.

2. Преступные группировки, использующие программы-вымогатели, могут подвергать риску жизни людей и устраивать настоящие «набеги» на своих жертв

Программы-вымогатели будут оставаться серьезной угрозой в 2022 г. При этом хакеры могут проводить атаки на одну и ту же компанию несколько раз подряд. Жертвы программ-вымогателей могут неоднократно становиться мишенью киберпреступников, поскольку как только одна из компаний покажет свою «слабость» в этом вопросе, она тут же окажется на радарах других злоумышленников, которые тоже захотят сорвать свой куш.

Причем атаки злоумышленников могут затрагивать не только саму жертву. Уже сегодня помимо данных со взломанных компьютеров, мошенники используют все более разнообразные методы, например, обзванивают потенциальных жертв или обращаются к клиентам и деловым партнерам атакуемых организаций. Хакеры, работающие с программами-вымогателями, не просто шифруют данные, они крадут их, тем самым оказывая еще большее давление на жертв, вынуждая их платить выкуп как за разблокировку информации, так и за неразглашение.

Злоумышленники также могут сосредоточиться на отдельных вертикально интегрированных компаниях. Киберпреступники понимают, что в каких-то отраслях вероятность добиться получения выкупа выше, чем в других. Хакеры вполне могут нацеливаться на критически важные системы медицинского обеспечения и поддерживающую их инфраструктуру, где риск значительного ущерба будет самым высоким, и, соответственно, быстрее будет решаться вопрос выплат. Это уже начинает происходить. Например, в Канаде больницы откладывали проведение операций из-за атак программ-вымогателей.

Сегодня разные группы хакеров активно сотрудничают друг с другом в реализации нападений, и вполне вероятно, что эта тенденция также сохранится и в новом году. Уже сформировался рынок киберпреступности, расширяющий возможности полноценной «криминальной цепочки поставок». Благодаря этому даже неподготовленные злоумышленники могут получить все необходимое для успешных кибератак от уже опытных хакеров, специализирующихся на краже учетных данных, создании эксплойтов или составлении электронных писем-приманок. Мошенники продают уже готовые решения «новичкам» и таким образом становятся недосягаемыми для правоохранительных органов. Это «плодотворное» сотрудничество выведет атаки на новый уровень, сделав их более опасными.

3. Уязвимости встроенного ПО упростят жизнь киберпреступникам

Есть вероятность, что в новом году мы станет свидетелями распространения атак на firmware (прошивки устройств). В ближайшие 12 месяцев наработанные техники, приемы и процедуры для взлома микропрограммного обеспечения могут попасть в руки рядовых хакеров, благодаря чему они расширят свой арсенал и получат еще один инструмент для монетизации своей деятельности. Взлом прошивки предоставляет злоумышленникам возможность долгое время оставаться незамеченными и не бояться обнаружения, собирая необходимую информацию и готовя удар. Организации часто пренебрегают безопасностью аппаратного ПО на своих устройствах и обновляют его намного реже по сравнению с обычным софтом.

Усугубить проблему может непрозрачность микропрограммного ПО. Предприятиям, работающим в тех отраслях, где подобные атаки могут быть наиболее вероятными, следует задуматься о рисках использования злоумышленниками вредоносных программ и эксплойтов на аппаратном уровне. Их очень сложно обнаружить даже при самых благоприятных обстоятельствах. Скрытые процессы и подмена отображения файлов (memory mapping) в памяти станут большой проблемой в 2022 г. При этом можно также ожидать атаки с использованием уязвимостей в центральном процессоре, BIOS и микрокоде – особенно по мере того, как злоумышленники переосмысливают свои подходы к построению атак с применением программ-вымогателей.

4. Гибридная работа и проведение массовых мероприятий будут создавать для злоумышленников новые возможности для атаки на пользователей

В условиях гибридного формата работы проблема идентификации сотрудников будет по-прежнему играть важную роль в обеспечении безопасности. По мнению экспертов, важно чтобы процедуры распознавания пользователей были надежными и продуманными. Организациям необходимо быть уверенными в том, что каждое действие в системе совершается именно сотрудником. Сегодня многие компании считают, что одного лишь межсетевого экрана достаточно, чтобы обезопасить свои конечные точки, но в реальности это не так. В эпоху гибридного режима работы вопрос идентификации пользователей становится как никогда важным.

Переход к гибридной работе будет по-прежнему представлять угрозу для корпоративной безопасности. Каждый сотрудник становится мишенью для злоумышленников, поскольку количество неуправляемых и незащищенных устройств открывает простор для атак. Таким образом, гибридный формат работы облегчает хакерам доступ к данным. Киберпреступники могут, например, атаковать домашние сети руководителей высшего звена и даже правительственных чиновников, поскольку их личные устройства взломать легче, чем корпоративную сеть.

Постоянной угрозой в эпоху гибридной работы будут оставаться фишинговые атаки. Сотрудники привыкли использовать домашние устройства для выполнения рабочих задач или корпоративные устройства для личных целей. В связи с этим, вполне можно ожидать увеличения количества фишинговых атак, нацеленных как на корпоративные, так и на личные данные. Фактически, подобные привычки пользователей удваивают шансы злоумышленников на успешный взлом, поэтому организациям необходимо информировать персонал о потенциальных рисках, а также обеспечить защиту устройств на уровне ПО.

Массовые мероприятия, такие как олимпиады и чемпионаты, также открывают перед злоумышленникам широкое поле для деятельности и могут таить в себе опасности для пользователей. Крупные мероприятия обычно привлекают преступников, привыкших действовать по обстоятельствам. Для них не важно, кто будет их жертвой: они готовы осуществлять прямые атаки на организаторов, спонсоров, участников и гостей мероприятия и использовать фишинговые приманки с использованием вредоносных программ и программ-вымогателей. Организации и простые пользователи должны осознавать подобные риски.

Рост популярности гибридных форматов работы и постоянное совершенствование инструментов атак означает, что 2022 г. преподнесет множество неприятных сюрпризов для специалистов в области корпоративной безопасности. Принимая во внимания прогнозы экспертов, компаниям предстоит полностью пересмотреть отношение к защите рабочих мест, чтобы снизить риски и обеспечить устойчивость перед деятельностью преступников. Используя принципы Zero Trust – контролируемый доступ с минимальными привилегиями, изоляцию пользователей и надежное управление процессами идентификации – организации могут значительно сократить возможности для атаки и обеспечить безопасность гибридной работы.

9 декабря 2021 г., 12:45

Фахівці Eset провели аналіз відомих шкідливих фреймворків, які використовуються для атак на фізично ізольовані мережі. Останні зазвичай застосовуються у важливих структурах, таких як системи промислового управління трубопроводами та електромережами, а також системи голосування та системи SCADA.

Системи критичної інфраструктури становлять великий інтерес для багатьох кіберзлочинців. Серед них є і APT-групи, які спонсоруються державами. У разі проникнення у фізично ізольовану систему зловмисники можуть перехопити конфіденційні дані, щоб шпигувати за країнами та організаціями.

Тільки у першій половині 2020 року з'явилося чотири раніше невідомих шкідливих фреймворки для проникнення у фізично ізольовані мережі, після чого їх загальна кількість досягла 17.

Період діяльності відомих фреймворків

Використовуючи загальнодоступні дані більш ніж 10 різних організацій та спеціальний аналіз технічних деталей, дослідники розглянули ці фреймворки з метою покращення безпеки фізично ізольованих мереж та виявлення атак у майбутньому. Спеціалісти Eset порівняли всі відомі алгоритми, виконавши кореляцію зразків, навіть тих, які були створені 15 років назад, та виявили основні їх подібності.

«Для організацій з критично важливими інформаційними системами та секретною інформацією втрата даних може завдати величезної шкоди. Потенціал цих фреймворків викликає велике занепокоєння. Результати досліджень показують, що всі фреймворки призначені для шпигунства і всі вони використовують USB-накопичувачі як фізичне середовище для передачі даних у фізично ізольовані мережі та з них», – коментують дослідники Eset.

Виявивши ризики, спеціалісти Eset підготували ряд порад, які допоможуть виявити шкідливі фреймворки та захиститися від них.

- Запобігайте несанкціонованому доступу до пошти на підключених хостах. Це може бути реалізовано за допомогою архітектури ізоляції браузера або електронної пошти, де всі дії з поштою виконуються в окремому ізольованому віртуальному середовищі;

- Відключайте USB-порти та видаляйте конфіденційні дані з USB-накопичувачів. Фізичне видалення або відключення USB-портів на всіх системах у фізично ізольованих мережах є досить ефективним захистом. Хоча такі дії можуть бути неприйнятними для деяких організацій, варто обмежити використання USB-портів за винятком деяких систем;

- Обмежуйте виконання файлів на змінних пристроях. Деякі методи, які використовуються для компрометації фізично ізольованих систем, передбачають пряме виконання файлу. Цього можна уникнути за допомогою налаштування відповідних політик доступу до змінних сховищ;

- Регулярний аналіз фізично ізольованих систем для перевірки їх на наявність шкідливих фреймворків має важливе значення для безпеки даних.

Варто зазначити, що продукти для захисту робочих станцій здатні виявляти та блокувати кілька класів експлойтів, які використовують різні уразливості. Тому використання таких рішень є важливим аспектом для захисту систем.

«Підтримка повністю фізично ізольованої системи надає переваги додаткового захисту. Однак, як і всі інші механізми безпеки, фізично ізольовані мережі не можуть перешкодити зловмисникам використовувати застарілі системи або необізнаність співробітників», – додають дослідники Eset.

|

|

|